Sha 256: алгоритм пулы калькулятор хеширование что майнить асики доходность

SHA256 – сокращение от Secure Hashing Algorithm – это актуальный на сегодня алгоритм хеширования, созданный National Security Agency – Агентством национальной безопасности США. Задача данного алгоритма заключается в том, чтобы выполнить из случайного набора данных определённые значения с длиной, которая зафиксирована. Эта длина является идентификатором. Значение, которое получится, сравнивается с дубликатами изначальных данных, получить которые нет возможности.

SHA256 – сокращение от Secure Hashing Algorithm – это актуальный на сегодня алгоритм хеширования, созданный National Security Agency – Агентством национальной безопасности США. Задача данного алгоритма заключается в том, чтобы выполнить из случайного набора данных определённые значения с длиной, которая зафиксирована. Эта длина является идентификатором. Значение, которое получится, сравнивается с дубликатами изначальных данных, получить которые нет возможности.Главная область, где используется алгоритм SHA256 – применение в разного рода приложениях или сервисах, что связаны с защитой информационных данных, где Secure Hashing Algorithm и распространилось. Также при помощи алгоритма выполняется майнинг цифровых валют.

SHA-256 – это криптографическая хэш-функция.

Как мы все знаем, при майне криптомонет, мы разрешаем исходную задачу, пользуясь процессорами CPU или GPU. Процессы отражены в интерфейсе программы для майна, к примеру, в виде строки «Accepted 0aef41a3b». 0aef41a3b и является хэш. Это информация для раскодировки, которой соответствует хэшированный код, который будет получен. Сказать иначе – это строчка расшифрованных данных, тогда как главный виртуальный блок данных включает в себя тысячи, а то и миллионы такого рода строчек.

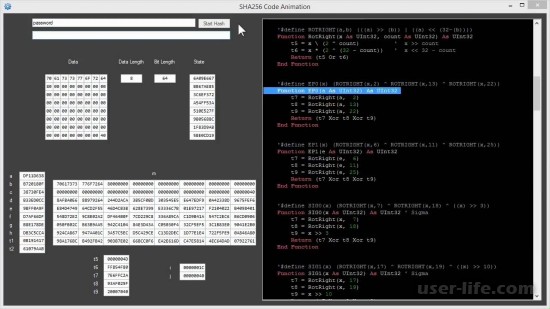

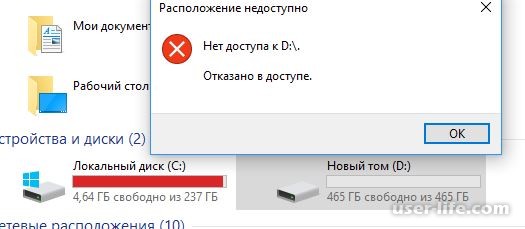

Код

Этим можно объяснить ситуацию, когда требуется разрешить огромное число задач, перед тем как получится найти необходимый блок вашей криптомонеты. Получается, присутствует единственный шанс на 1, 10, 100 тысяч или даже миллион решений того, что строка, которая расшифрована, будет иметь точное значение, требуемое для снятия блокировки, или это будут личные данные (или блока). Это словно розыгрыш, игра, но с оборудованием, которое может осуществлять вычисление комбинации выигрыша оперативнее и качественнее, чем любой майнер.

Многие думают, что для разрешения задач, что связаны с хэш при применении протокола SHA256, понадобится мощнейшее аппаратное обеспечение?

Аппаратное обеспечение

Да, это имеет место быть. Чем больше применяется вычислительной мощности, тем лучше, так как шансы на добычу криптовалюты (SHA256 miner) повышаются. Однако важно понимать, что монеты на SHA256 зарабатывает огромное количество майнеров. Есть те, у кого наиболее мощное аппаратное обеспечение. Но расстраиваться не следует, у каждого есть все шансы победить. Это словно лотерейный розыгрыш, невозможно предугадать, когда улыбнется фортуна! SHA256 майнинг – увлекательный и интересный процесс, позволяющий заработать виртуальные монеты.

Технический принцип работы алгоритма

Zetacoin

Algorithm SHA256 сегодня реализован во всех действующих на рыночной платформе ASIC-майнерах, в то время как оборудование ASIC для других хэш-функций майнинга ещё только на стадии разработки.

Кроме Биткоин, майн путем алгоритма SHA256, используется во многих других виртуальных валют-клонах. Например, его применяют альткойны Пииркоин и Нэймкоин. Многим интересно при использовании SHA256, какие криптовалюты используются.

Наиболее актуальны следующие:

Ocoin.

Тekcoin.

Zetacoin и др.

Sha256 и Scrypt – это алгоритмы. Все, кто разбираются в добыче виртуальной волюты понимают, что для того, чтобы заработать какую-либо монету необходимо её майнить (то есть скачать программное обеспечение, запустить его и подождать пока компьютерное оборудование что-то заработает). Так вот вся суть майнинга заключается в том, что ПК решает сложнейшие задачи (хеш-функции) и чем больше проработает компьютерное оборудование, тем больше валюты будет добыто.

И задачи, которые разрешает ПК могут быть устроены не одинаково – одни базируются на алгоритме SHA256, а другие на Scrypt (разработаны и другие, но эти наиболее актуальные среди майнеров). К примеру, всем знакомый Биткоин зарабатывают по алгоритму Sha256, а криптовалюта DogeCoin добывается по Scrypt. Сказать иначе, разные цифровые валюты применяют различные алгоритмы. По какой причине?

А вот почему – Sha256 оказался не сложным и сегодня, появилось большое число спецустройств (они именуются ASIC), которые разрешают задачи на этом алгоритме очень оперативно, быстрее стандартных мощных процессоров, так эти ASIC приносят майнерам в разы больше криптовалюты, чем обычное компьютерное оборудование. Ниже представлено видео, на котором можно понять каким является технический принцип работы алгоритма.

Особенности протокола SHA-256

SHA256 имеет некие преимущества перед другими алгоритмами. Это наиболее востребованный алгоритм майна среди всех существующих. Он показал себя как надежный к взламыванию (случается не часто) и результативный алгоритм как для задач майна, так и для прочих целей.

Имеются и недостатки:

Главным минусом SHA256 валюты является контролирование майнерами.

Те, у кого имеются огромные вычислительные мощности, получают основную часть крипто, что исключает один из основных принципов виртуальных денег – децентрализованность.

Как только пошли инвестиции в вычислительные мощности для промышленного майна Биткоина, сложность добычи значительно возросла и стала требовать исключительных вычислительных мощностей. Этот минус исправлен в прочих протоколах, наиболее инновационных и «заточенных» под применение в майне цифровых валют, таких как Скрипт.

Несмотря на то, что в наши дни SHA256 занимает рыночную основу крипто, он будет ослаблять своё влияние в пользу наиболее надежных и современных протоколов. Пулы SHA256 сдадут позиции. Так алгоритмы SHA–1 перестали давать требуемый уровень защиты из–за вероятного развития коллизий.

Криптовалюты SHA256, как и SHA512 наиболее защищены от данного отрицательного момента, но вероятность развития риска все-таки есть. Miner на SHA256, как и на любом ином хешировании – это процесс разрешения какой-то сложнейшей криптографической задачи, которую генерирует программа для майна на основе информации полученной с блоков.

Майнинг при помощи хэш-функции SHA256 можно осуществлять 3 методами:

CPU.

GPU.

ASIC.

В майне хеш–сумма применяется как идентификатор уже присутствующих блоков, и создания новых на основе тех, что имеются. Процесс майна отражен в интерфейсе в виде «accepted f33ae3bc9…». Где f33ae3bc9 – это хешированная сумма, часть данных, которая требуется для дешифровывания. Главный блок включает в себя огромное число такого рода хеш-сумм. То есть, добыча с алгоритмом SHA256 – это подбор правильного значения хешированной суммы без остановки, перебор чисел для того, чтобы создать очередной блок. Чем мощнее оборудование, тем больше шансов стать владельцем того самого правильного блока: скорость перебирания разного рода сумм зависит от мощностей. Потому как Биткоин построен на алгоритме SHA256, для конкурентоспособного майна на нём требуются крайне большие вычислительные мощности.

Это связывается с тем, что для добычи криптовалюты хватает производства «асиков», а именно специальной схемы особенного назначения. Асики дают возможность добывать Биткоины и прочие криптовалюты на хэш-функции SHA–256 оперативнее, результативнее и недорого.

Какие еще криптовалюты SHA–256 можно добывать? SHA–256 это классика для цифровых валют: на нем выстроена основная виртуальная валюта – Bitcoin. Именно поэтому, и в форках биткоинаприменяется этот хеш: в Биткоин каш, Голд, Диамонд.

Кроме них, SHA–256 применяется также в:

Стимит.

Дигибайт.

Пиркоин.

Нэймкоин.

Тиккоин.

Окоин.

Зетакоин.

Эмиркоин.

Также алгоритм применяется как подпрограмма в цифровой валюте Лайткоин, а главным алгоритмом для майна там будет Scrypt.

Псевдокод хеш: функции

Псевдокод

Псевдокод.

Отличается Scypt-Jane тем, что поддерживает более 3-х различных систем поточного шифра. И для того чтобы сформировать отчетливое понимание алгоритма, следует ознакомиться с характеристикой функционала. Основные функции:

Salsa20/8.

ChaCha20.

Salsa6420/8.

Первостепенно мы имеем Salsa20/8. Это довольно несложная функция, основной задачей функционирования которой является приём 192-байтной строчки (из цифр и букв) и последующее её преобразование в 64-байтную строчку Salsa20 (х).

Salsa20/8

Salsa20/8.

Salsa20 двухкомпонентная: потоковое шифрование для шифра данных и функция сжатия (алгоритм Румба20), которая нужна для сжатия 192-байтной строчки до 64-байтной. Сказать иначе: строчка может быть больше 64-байтной, пока не станет равна 192-байтной, при этом строчка будет сжиматься до 64 байтов. ChaCha20 имеет небольшие сходства с Сальса20: это также поточное шифрование, но оно предусматривает некоторые дополнительные возможности, например, повышение стойкости к криптоанализ.

Чача20 также повышает перемешивание данных на раунд. Говоря другими словами, занимаясь майном цифровых монет в составе пула, можно заметить, что один майнерский раунд может включать в себя либо короткий, либо длинный временной период. Длительность периода времени, на протяжении которого майнерский пул может отыскать один блок, отчасти определяется и более качественным перемешиванием, предлагаемым Чача20 из Скрпит-Джейн.

К слову, на понижение времени раунда оказывают влияние различные факторы. Еще одна важнейшая функция перемешивания информации в Скрипт-Джейн – это Salsa6420/8. Она усовершенствованная версия Salsa20/8, и дает возможность работать с наиболее высокобайтными блоками. Кроме этих функций, Скрипт Джейн поддерживает также ряд хешированных, среди которых присутствует и SHA256. Алгоритмом также поддерживается наиболее инновационный её вариант SHA512.

Пример хеширования

Схема

Схема.

Что же такое хеширование? Идея хеш основана на распределении ключей в стандартном массиве H[0..m-1]. Распределение происходит путем вычисления для каждого ключа элемента некой хешированно функции h. Она на основе ключа помогает получить целое число n, которое послужит индексом для массива H. Понятное дело, следует придумать такую хешированную функцию, которая бы давала разный код для разнообразных объектов. К примеру, если в качестве ключа хешированной таблицы следует применить строки, то можно подобрать хешированную функцию, которая основана на таком алгоритме (пример на С): int hash(char* str) {int h = 0; for (int i=0; i

Где m – размер хешированной таблицы, C – константна, большая любого ord(c), а ord() – функция, которая возвращает код символа (число). Для отдельного типа данных можно создать свою хешированную функцию. Но разработаны основные требования к функции: она должна расставлять ключи по ячейкам хешированной таблицы как наиболее равномерно, и должна легко находиться. Ниже предложена таблица. Можно понять, что индексами ключей в хешированной таблице является результат функции h, которая применена к ключу.

Ключ

Ключ.

Также изображение показывает одну из главных проблем. При довольно низком значении m (размера хешированной таблицы) по отношению к n (числу ключей) или при плохой функции, может произойти так, что 2 ключа будут хешированные в общую ячейку массива H. Это коллизия.

Хорошие функции стремятся свести к нулю шанс формирования коллизий, но, принимая во внимание то, что пространство всех ключей, которые возможны, может быть больше размера хешированной таблицы H, всё-таки избежать их не получится. Но специалистами разработано ряд технологий для разрешения коллизий. Настройка pool SHA256 для добычи монет отображена на видео. Можно понять, как майнить криптовалюту.

SHA 256 — сокращение от Secure Hashing Algorithm — это популярный криптографический алгоритм хэширования, разработанный National Security Agency — Агентством национальной безопасности США. Задача SHA—256 состоит в том, чтобы сделать из случайного набора данных определённые значения с фиксированной длиной, которое послужит идентификатором этих данных.

Полученное значение сравнивается с дубликатами исходных данных, извлечь которые невозможно. Основная сфера применения алгоритма — использование в различных приложениях или сервисах, связанных с защитой информации, где функция и получила широкое распространение. Также она используется как технология для майнинга криптовалют.

Обзор алгоритма шифрования SHA-256

Этот алгоритм относится к группе шифровальных алгоритмов SHA—2, которые в свою очередь разработаны на базе алгоритма SHA—1, впервые созданного в 1995 году для использования в гражданских целях. Сам SHA—2 разработан Агентством национальной безопасности США весной 2002 года. В течение трёх лет АНБ США выпустили патент на использование технологии SHA в гражданских проектах.

В 2012 году в Национальном институте стандартов и технологий создан обновлённый вариант алгоритма: SHA—3. Со временем новый алгоритм будет вытеснять как текущий основной алгоритм SHA—2, так и уже устаревший, но ещё используемый SHA—1.

Хэш—сумма не является технологией шифрования данных в классическом понимании, этим обусловлена невозможность расшифровки данных в обратную сторону. Это односторонняя шифровка для любого количества данных. Все алгоритмы SHA базируются на методе Меркла—Дамгарда: данные разделяют на равномерные группы, каждая из которых проходит через одностороннюю функцию сжатия. В результате этого длина данных уменьшается.

У такого метода есть два значительных достоинства:

быстрая скорость шифрования и практически невозможная расшифровка без ключей;

минимальный риск появления коллизий (одинаковых образов).

Где ещё используется

Ежедневно каждый пользователь Сети, зная или нет, использует SHA—256: сертификат безопасности SSL, которым защищён каждый веб—сайт, включает в себя алгоритм SHA—256. Это необходимо для установления и аутентификации защищённого соединения с сайтом.

Плюсы SHA—256

SHA—256 — самый распространённый алгоритм майнинга среди всех остальных. Он зарекомендовал себя как устойчивый к взломам (за редким исключением) и эффективный алгоритм как для задач майнинга, так и для других целей.

Минусы SHA—256

Главным недостатком SHA—256 является его подконтрольность майнерам: обладатели самых больших вычислительных мощностей получают большую часть криптовалюты, что исключает один из основополагающих принципов криптовалют — децентрализованность.

После того как крупные инвесторы начали вкладывать деньги в вычислительные мощности для промышленного майнинга биткоина, сложность майнинга многократно выросла и стала требовать исключительных вычислительных мощностей. Этот недостаток исправлен в других протоколах, более современных и «заточенных» под использование в майнинге криптовалют, таких как Scrypt. Несмотря на то, что сегодня SHA—256 занимает большую часть рынка криптовалют, он будет ослаблять своё влияние в пользу более защищённых и продвинутых протоколов.

Через какое-то время алгоритмы SHA—1 перестали давать необходимый уровень надёжности из—за вероятного возникновения коллизий. SHA—256, как и SHA—512 более защищены от этого недостатка, но вероятность возникновения все равно присутствует.

Использование в криптовалютах

Майнинг на SHA—256, как и на любом другом алгоритме — это процесс решения какой—либо сложной криптографической задачи, которую генерирует программа для майнинга на основе данных с предыдущих блоков.

Обзор алгоритма шифрования SHA-256

Майнить с использованием функции SHA—256 можно тремя способами:

CPU (центральный процессор);

GPU (графический процессор);

специализированный процессор: ASIC.

В майнинге хэш—сумма используется в качестве идентификатора уже имеющихся блоков и создания новых на основе предыдущих. Процесс майнинга отображается в интерфейсе в виде «accepted f33ae3bc9…». Где f33ae3bc9 — это хэш—сумма, часть данных, предназначенная для дешифровки. Основной блок состоит из огромного количества подобных хэш—сумм.

То есть, майнинг с алгоритмом SHA—256 представляет собой безостановочный подбор правильного значения хэш—суммы, перебор чисел для создания нового блока. Чем больше ваши вычислительные мощности, тем больше шансов получить правильный блок: скорость перебора различных хэш—сумм зависит от мощностей.

Ввиду того, что Bitcoin построен на алгоритме SHA—256, для конкурентоспособного майнинга на нём необходимы крайне большие вычислительные мощности. Это связано с тем, что для майнинга биткоина достаточно давно налажено производство «асиков» — application specific integrated circuit, т. е. интегральная схема специального назначения. Асики позволяют майнить биткоины и другие криптовалюты на алгоритме SHA—256 гораздо быстрее, эффективнее и дешевле.

Какие криптовалюты используют алгоритм SHA—256

SHA—256 это классический алгоритм для криптовалют: на нем построена основная криптовалюта — Bitcoin. Соответственно, и в форках биткоина используется этот алгоритм: в Bitcoin Cash, Gold, Diamond.

Помимо них, SHA—256 используется также в:

Steemit;

DigiByte;

PeerCoin;

NameCoin;

TeckCoin;

Ocoin;

Zetacoin;

EmerCoin.

Также алгоритм SHA-256 используется как подпрограмма в криптовалюте Litecoin, а основным алгоритмом для майнинга там является Scrypt.

SHA - сокращение от словосочетания Secure Hashing Algorhitm. Является популярным криптографическим алгоритмом хеширования, разработанным АНБ (Агентством Национальной Безопасности) США.

Этот алгоритм относится к семейству алгоритмов шифрования SHA-2 с размером хеша в 224-512 бит, которые, в свою очередь, были разработаны на основе алгоритма хеширования SHA-1 с размером хеша в 160 бит, впервые созданного в 1995 году для использования в гражданских целях (федеральный стандарт обработки информации FIPS PUB 180-1).

Само семейство SHA-2 было разработано Агентством национальной безопасности США весной 2002 года (FIPS PUB 180-2, в который входила и SHA-1). В течение трех лет NSA выпустила патент на использование технологии SHA также и в гражданских проектах(в феврале 2004 года в FIPS PUB 180-2 была добавлена хеш-функция SHA-224). В октябре 2008 года вышла новая редакция стандарта, FIPS PUB 180-3. В марте 2012 года вышла последняя на данный момент редакция FIPS PUB 180-4, в которой были добавлены функции SHA-512/256 и SHA-512/224, основанные на алгоритме хеширования SHA-512 (по причине того, что на 64-битных архитектурах функция SHA-512 работает много быстрее, чем стандартная SHA-256, разработанная для 32 бит).

В 2012 году Национальный институт стандартов и технологий создал обновленную версию алгоритма: SHA-3 (Keccak). SHA-3 является алгоритмом хеширования переменной разрядности. Был разработан и опубликован в 2008 году группой авторов во главе с Йоаном Дайменом, соавтором Rijndael, автором алгоритмов и шифров MMB, SHARK, Noekeon, SQUARE и BaseKing. 2 октября 2012 года SHA-3 стал победителем конкурса алгоритмов криптографии, проводимым NIST (Национальным Институтом Стандартов и Технологий США). Сам конкурс был анонсирован в ноябре 2007, был создан и проведён для дополнения и дальнейшей замены уже устаревших семейств хеш-функций SHA-1 и SHA-2. 5 августа 2015 года новый алгоритм был опубликован и утверждён в качестве нового стандарта FIPS 202. В реализации SHA-3 создатели сообщают, что для его работы требуется всего 12,5 циклов на байт при выполнении на обычном ПК с процессором аналогичным Intel Core2Duo. Однако на самом деле, при реализации в железе, Keccak оказался намного быстрее, чем прочие финалисты конкурса. Со временем новый алгоритм хеширования будет вытеснять как уже устаревший, но все еще иногда используемый SHA-1, так и базовый алгоритм, которым является SHA-2.

Как и для чего используется SHA-256?

Задачей данного алгоритма является создание определенных значений с фиксированной длиной из набора случайных данных, который будет служить идентификатором для этих данных. Полученное значение сравнивается с дубликатами исходных данных, которые невозможно извлечь (расшифровать) каким-либо образом. Основной сфера использования SHA-256 это использование его в различных службах или приложениях, связанных с шифрованием/дешифрованием, а также защитой информации, где эта функция очень широко используется. Также алгоритм SHA-256 используется в качестве технологии для майнинга нескольких популярных криптовалют (Bitcoin, Steemit, DigiByte, PeerCoin, NameCoin и некоторых других), но об этом ниже.

Хэш-сумма не является технологией шифрования данных в ее классическом понимании, именно этим обуславливается невозможность расшифровать данные в обратном направлении. Это одностороннее шифрование в принципе для любого количества данных и любого их типа. Все алгоритмы SHA основаны на методе Merkla-Damgard: вначале данные делятся на однородные группы, далее каждая из таких групп проходит через необратимую и одностороннюю функцию сжатия, в результате действия которой длина данных значительно уменьшается.

Метод имеет два существенных преимущества:

Быстрая скорость шифрования и почти невозможное дешифрование без ключей

Минимальный риск возникновения коллизий (идентичных образов).

Где еще используется алгоритм SHA-256?

Каждый день каждый пользователь сети Интернет, зная это или нет, использует SHA-256 практически ежедневно: сертификат безопасности SSL, которым защищены почти все сайты, воснован на использовании алгоритма SHA-256. Это необходимо для установления и аутентификации защищённого и безопасного соединения с сайтом.

Плюсы SHA-256

SHA-256 является наиболее распространенным алгоритмом интеллектуального шифрования среди всех остальных. Он зарекомендовал себя как устойчивый к взлому (за редким исключением) и эффективный алгоритм для задач майнинга криптовалют, а также и для других целей.

Минусы SHA-256

Основным недостатком алгоритма в случае майнинга является чрезмерный его контроль со стороны майнеров: владельцы крупнейших вычислительных мощностей (в основном Китай) получают большую часть намайненной криптовалюты, что исключает децентрализацию как один из основных принципов почти всех криптовалют.

Майнинг, основанный на алгоритме SHA-256

Майнинг на SHA-256, как и майнинг, основанный на любом другом алгоритме шифрования, - это процесс решения любой сложной криптографической задачи, создаваемой программой майнинга на основе данных предыдущих блоков.

Используя SHA-256, можно майнить тремя разными способами:

CPU (центральный процессор) - самый медленный и невыгодный способ

Графический процессор (графический процессор)

ASIC (выделенный процессор или интегральная схема) - один из самых быстрых и выгодных способов

В процессе майнинга хешсумма используется как идентификатор уже существующих блоков и создания новых блоков, основанные на предыдущих. Основной блок состоит из огромного количества подобных хешсумм. Таким образом майнинг с использованием алгоритма SHA-256 - это безостановочный выбор правильного значения хэш-функции и поиск значений для создания нового блока. Чем больше вычислительная мощность вашего оборудования, тем больше шанс получить правильный блок: скорость перебора хешсумм напрямую зависит от возможностей оборудования.

Ввиду того, что майнинг биткойна, как и некоторых других криптовалют, построен на алгоритме SHA-256, для конкурентноспособной добычи требуется чрезвычайно высокая вычислительная мощность. Это связано с тем, что для добычи биткойна уже давно успользуются ASIC'и (Application Specific Integrated Circuit), то есть интегральных схем специального назначения, которые предназначены только для одного определенного алгоритма шифрования. ASIC позволяют быстрее и эффективнее (и дешевле) добывать биткойны и другую криптовалюту, добыча которой основана на алгоритме SHA-256.

SHA-256 по праву можно нахвать классическим криптовалютым алгоритмом, ведь на нем основано "цифровое золото" - биткоин, а также все многочисленные его форки (Bitcoin Cash, Gold, Diamond и прочие).

SHA-256 также используется как часть программного кода в Litecoin, одной из самых популярных криптовалют, но при этом основным алгоритмом майнинга является все же Scrypt.

Первоначальная версия алгоритма SHA-256 была создана Агентством национальной безопасности США весной 2002 года. Спустя несколько месяцев Национальный метрологический университет опубликовал новоявленный протокол шифрования в принятом на федеральном уровне стандарте безопасной обработки данных FIPS PUB 180-2. Зимой 2004 года он пополнился второй версией алгоритма.

В течение следующих 3 лет АНБ выпустила патент на SHA второго поколения под лицензией Royalty-free. Именно это дало старт применению технологии в гражданских сферах.

Обратите внимание! Довольно интересный факт: каждый пользователь Всемирной паутины, сам того не зная, во время своих путешествий по интернету пользуется данным протоколом. Посещение любого веб-ресурса, защищенного сертификатом безопасности SSL, автоматически запускает выполнение алгоритма SHA-256.

Данный протокол работает с информацией, раздробленный на части по 512 бит (или другими словами 64 байта). Он производит ее криптографическое «смешивание», а затем выдаёт 256-битный хеш-код. В состав алгоритма входит сравнительно простой раунд, который повторяется 64 раза.

Кроме того, SHA-256 имеет довольно неплохие технические параметры:

Показатель размера блока (байт) – 64.

Предельно допустимая длина сообщения (байт) – 33.

Характеристика размера дайджеста сообщения (байт) – 32.

Стандартный размер слова (байт) – 4.

Параметр длины внутреннего положения (байт) – 32.

Число итераций в одном цикле – всего 64.

Достигаемая протоколом скорость (MiB/s) – примерно 140.

Работа алгоритма SHA-256 базируется на методе построения Меркла-Дамгарда, в соответствии с которым начальный показатель сразу после внесенного изменения разделяется на блоки, а те, в свою очередь, на 16 слов.

Набор данных проходит сквозь цикл, насчитывающий 80 или 64 итерации. Каждый этап характеризуется запуском хеширования из составляющих блок слов. Пара из них обрабатываются инструментарием функции. Далее результаты преобразования складываются, выдав в итоге верный показатель хеш-кода. Для генерации очередного блока используется значение предыдущего. Преобразовывать их отдельно друг от друга не получится.

Также стоит упомянуть 6 битовых операций, на основе которых функционирует протокол:

«and» — побитовая операция «И»;

«shr» — перемещает значение на требуемое количество бит вправо;

«rots» — команда аналогичная по действию предыдущий, с той лишь разницей, что осуществляется циклический сдвиг;

«||» или конкатенация — операция соединения частей линейной структуры, чаще всего строк;

«xor» — команда, убирающая «ИЛИ»;

«+» — обыкновенная операция сложения.

Как можно заметить, довольно типичный для любого алгоритма шифрования набор операций.

Криптографический смысл SHA-256

Дабы определить ценность данного алгоритма, необходимо обратиться к криптоанализу. Это дисциплина находит методы расшифровки информации без применения специализированного ключа.

Первые исследования SHA-256 на присутствие уязвимостей начали осуществляться специалистами с 2003 года. На тот момент ошибок в протоколе обнаружено не было.

Однако, уже в середине 2008 года группа экспертов из Индии смогла отыскать коллизии для 22 итераций архитектур семейства SHA. Через несколько месяцев был предложен способ разработки коллизий для усеченного варианта протокола, а затем и для 31 итерации хеширования непосредственного самого SHA-256.

Во время анализа функции свертки осуществляется тестирование ее сопротивляемости к 2 разновидностям атак:

Наличие прообраза — дешифрование начального сообщения по его хеш-коду. Сопротивляемость подобному типу воздействия гарантирует надежную защиту результатам преобразования.

Нахождение коллизий — схожие выходные данные при различных входных характеристиках. От устойчивости к такой разновидности атак находится в прямой зависимости защищенность электронной подписи с использованием актуального протокола.

Создатели второго поколения алгоритма SHA решили, что новый механизм шифрования будет функционировать на основе совершенно других принципов. Так, осенью 2012 года на свет появился протокол третьей серии — Keccak.

Практическое применение и сертификация технологии

Законодательством Соединенных Штатов Америки разрешается использование SHA-256 и прочих аналогичных методов хеширования в определенных государственных программах для защиты сведений. Кроме того, допускается применение алгоритма коммерческими компаниями.

Важно! Поэтому нет ничего удивительного в том, что данный протокол был использован в первой цифровой валюте. Выпуск новых монет Биткоина совершается путем нахождения строк по их указанной архитектуре SHA-256.

Как это сказывается на специализированных устройствах для добычи криптовалюты? Каждый шаг в этом алгоритме имеет довольно простой вид — примитивная битовая операция и 32-битное сложение (любой, кто знаком с основами схемотехники, сможет без труда представить, как подобное выглядит в железе). А потому для эффективной работы асик-майнеров нужно лишь располагать десятком блоков выполнения этапов алгоритма.

В противовес Bitcoin, Лайткоин, Догикоин и прочие схожие «коины» используют протокол шифрования Scrypt, который оснащен функцией повышения сложности. Данный алгоритм в ходе деятельности сохраняет 1024 различных значения хеш-функций, а уже на выходе соединяет их и получает преобразованный результат. Благодаря этому для реализации протокола нужны несравнимо большие вычислительные мощности.

Протокол SHA-256 оказался чересчур легким и сегодня имеется целое множество специализированных девайсов (так называемые майнеры), которые успешно обходят его. С их появлением отпала необходимость майнить на процессоре или собирать фермы из видеокарт, поскольку ASIC-устройства позволяют своим владельцам заработать намного больше. Однако, у этого есть и обратная сторона. Использование майнеров слишком сильно централизует криптовалюту, а значит, необходимо внедрение новых протоколов хеширования. Таким алгоритмом стал Scrypt — куда более продвинутый защитный механизм, который требует значительной производительности и поэтому теоретически лишает специальные приборы особого преимущества.

С позиции рядового пользователя нет никакой разницы между протоколами SHA-256 и Scrypt. Можно майнить цифровую валюту своим компьютером или фермой на любом из данных протоколов.

Алгоритм SHA-256 на сегодняшний день занимает более 40% всего рынка, однако, вне всякого сомнения, имеются и другие. И в скором времени они потеснят прославленного предшественника. Так, из сравнительно свежих необходимо упомянуть об особенно «майнероустойчивом» протоколе Dagger, который собираются использовать в децентрализованной площадке Эфириум. Возможно, именно он примет эстафету лидера в области хеширования и займет место SHA-256.

С момента своего появления sha256 подробно проверялся на стойкость с помощью криптоанализа. Криптоанализ проверяет устойчивость хеш-функций к двум основным видам атак:

Нахождение коллизий — обнаружение одинаковых хешей при разных параметрах на входе. Вероятность успеха данной атаки ставит под угрозу безопасность цифровой подписи с применением текущего алгоритма.

Нахождение прообраза — возможность расшифровывать исходное сообщение по его хешу. Данная атака ставит под угрозу безопасность хранения хешей паролей аутентификации.

Впервые анализ был проверен в 2003 году, но тогда уязвимости не были найдены. Время шло, вычислительные мощности развивались. В 2008 году были найдены коллизии для итераций SHA-512 и SHA-256. В сентябре того же года был разработан метод создания коллизий для 31 итерации SHA256 и 27 итераций SHA-512.

Очевидно, что настала пора разрабатывать новую криптостойкую функцию. В 2012 году АНБ был изобретен SHA—3. Постепенно обновленный алгоритм будет вытеснять своих менее криптостойких предшественников.

Майнинг на SHA 256

Законодательство США разрешает использовать SHA и похожие хеш-функции как часть других протоколов и алгоритмов в некоторых федеральных приложениях для защиты информации, не имеющих грифа «Секретно». Допускается применение SHA-2 частными и коммерческими организациями.

Ничего удивительного, что он был использован в криптовалютах. Майнеры собирают все транзакции в блок, а затем начинают его хешировать. Когда найдено соответствующее правилам системы значение хеша, блок считается готовым к прикреплению в конец блокчейна. Новый блок найдет тот, кто может вычислять значения хешей очень быстро. Скорость вычислений зависит от мощности оборудования. Для майнинга биткоина может быть использовано три типа оборудования:

CPU (центральный процессор);

GPU (видеокарты);

ASIC (специализированное устройство).

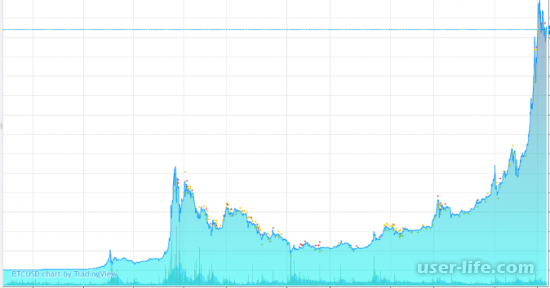

Сеть биткоина устроена таким образом, что каждый новый блок должен быть найден раз в 10 минут. Число участников сети постоянно меняется, а время должно оставаться неизменным. Чтобы обеспечить одинаковое время нахождения, система регулирует сложность вычислений в зависимости от количества майнеров. В последнее время криптовалюты обрели популярность, и количество майнеров сильно возросло. Чтобы блоки не находились слишком быстро, сложность вычислений тоже возросла.

Биткоин начинали майнить на процессорах. Затем, когда их мощности стало не хватать, перешли на видеокарты. Вскоре и видеокарты перестали справляться. Тогда изобрели асики — специальные устройства, заточенные на вычисления по алгоритму sha 256. Один асик намного мощнее и энергоэффективнее нескольких видеокарт.

Предприимчивые майнеры создают огромные фермы из асиков. Помимо большой стоимости самого оборудования, такая ферма каждый месяц получает счета за электричество в размере нескольких десятков тысяч долларов. Сейчас майнинг биткоина имеет смысл только на таких промышленных фермах, домашний компьютер или даже ферма на нескольких видеокартах не сможет конкурировать с ними, и даже окупить электричество.

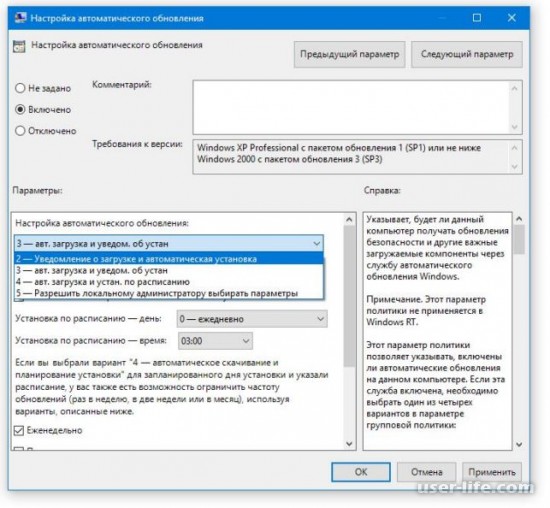

Впрочем, это легко посчитать. Существуют калькуляторы для расчета прибыльности майнинга на sha256. Например, https://www.coinwarz.com/miningprofitability/sha-256. Введите в форму хешрейт своего оборудования (вычислительная мощность), потребляемую энергию и ее стоимость, сервис рассчитает прибыль.

Альткоины SHA-256

Рассмотрим перечень и список криптовалют, работающих на sha 256.

Bitcoin Cash (BCH)

Форк биткоина, отделившийся от него 1 августа 2017 года. Размер блока в классическом биткоине равен 1 мб. Сеть разрослась настолько, что все транзакции перестали помещаться в блок. Это привело к образованию очередей из транзакций и увеличению комиссии за проведение платежей. Сообществом было принято решение ввести новый протокол, согласно которому блок увеличился до 2 мб, часть информации стала храниться за пределами блокчейна и уменьшились сроки пересчета сложности с двух недель до суток.

Namecoin (NMC)

Представляет собой систему хранения и передачи комбинаций вида «имя-значение», основанную на технологии биткоин. Самым известным ее применением стала система распределения доменных имен, независимая от ICANN, а значит, делающая невозможным изъятие домена. Namecoin была запущена в 2011 году, она работает на ПО для майнинга биткоина, перенаправленное на сервер, где работает Namecoin.

DigiByte (DGB)

Криптовалюта, запущенная в 2013 году с целью улучшить характеристики биткоина и лайткоина. Отличия DigiByte:

Низкая волатильность достигается за счет огромного количества выпускаемых монет (до 21 млрд), что позволяет обеспечить их низкую стоимость и удобство для использования в расчетах;

Быстрые транзакции за счет увеличения размера блока вдвое каждые два года;

Низкие комиссии или их отсутствие;

Процесс майнинга распределен на пять алгоритмов, позволяющих добывать монеты независимо друг от друга. Можно использовать асики для SHA-256 и Scrypt, видеокарты для Groestl и Skein, процессор для Qubit.

Алгоритм SHA 256 является самым распространенным среди криптовалют. Это было вызвано популярностью и успехом биткоина, и желанием разработчиков альткоинов создать подобные монеты. Увеличение сложности вычислений побудили майнеров искать способы майнить эффективнее, результатом чего стало появление асиков.

Владельцы огромных ферм из асиков получили преимущество в майнинге и лишили смысла и желания майнить тех, кто не хочет вкладываться в дорогое оборудование. Весь майнинг сосредоточился в руках нескольких гигантов. Основной из принципов криптовалют — децентрализация, оказался под угрозой. Разработчики криптовалют понимают это как никто другой, поэтому стремятся использовать в своих блокчейнах такие алгоритмы, под которые невозможно было бы создать асики. Успешными примерами являются Эфириум и Монеро.

Протокол предназначен для данных, которые разделены на части, объем каждой – 64 байта. Алгоритм обеспечивает консолидацию, вследствие которой и появляется 256-битный код. Основывается технология шифрования на относительно несложном раунде, цикличность которого – 64 раза.

64-байтный размер блока.

Максимальная длина зашифровываемого кода – 33 byte.

Параметры дайджеста сообщения – 32 byte.

Размер слова по умолчанию – 4 byte.

Количество повторений в рамках одного цикла – 64.

Скорость алгоритма – 140 Мбит/с.

Как уже было сказано ранее, протокол SHA-256 основывается на концепции Меркла-Дамгарда, а значит, сначала проводится разделение на блоки, а уже потом на отдельные слова.

Набор информации проходит сквозь диапазон повторений – 64 или 80. Каждый цикл сопровождается преобразованием блок слов. Итоговый хэш-код генерируется посредством суммирования первоначальных значений.

Параметры SHA

Криптовалюты с алгоритмом SHA-256

Рассмотрим цифровые валюты, майнинг которых осуществляется согласно принципам алгоритма SHA-256:

Bitcoin – валюта, которая не нуждается в дополнительном представлении, по-прежнему остается самым популярным криптоактивом.

Peercoin – уникальность заключается в том, что код создан на основе Bitcoin, но механизм PoS используется для защиты сети, а PoW для распределения монет.

Namecoin – технология с открытым кодом, которая заметно улучшает безопасность, конфиденциальность, децентрализацию.

Unobtanium – характеризуется минимальной подверженностью инфляции. На добычу монет Unobtanium потребуется около 300 лет.

Deutsche eMark – цифровая сеть для передачи различных активов, например, денег. Обмен осуществляется без посредников.

BetaCoin – международное платежное средство, функционирует по тому же принципу, что и система Bitcoin.

Joulecoin – обеспечивает максимально оперативное подтверждение транзакций, основывается на Bitcoin.

IXCoin – еще один проект с открытым кодом, основанный по принципу одноранговой сети.

Steemit – Blockchain-платформа, которая вознаграждает пользователей за публикацию уникального контента.

Стоит также отметить, что алгоритм SHA-256 используется в системе Litecoin, но исключительно в подпрограмме. Для майнинга применяется протокол Scrypt.

Майнинг криптовалюты на алгоритме SHA-256

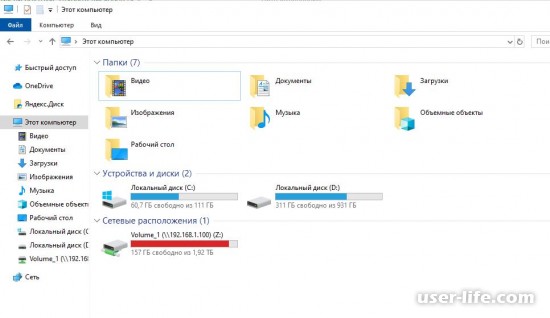

Начнем с того, что добывать монеты, системы которых работают по данному протоколу, можно тремя способами:

CPU;

GPU;

ASIC.

Схема майнинга

Сложность майнинга напрямую зависит от того, о какой криптовалюте идет речь. Однако в любом случае наибольшей эффективностью характеризуются именно ASIC-устройства, главным недостатком которых является чрезмерно высокая стоимость.

В среднем ASIC-майнер стоит около 100 тысяч рублей (Asic Майнер AVALON 821), но также можно приобрести и более дорогие модели, цена которых достигает полмиллиона рублей (Asic Майнер BITFURY B8 16NM 50 TH/S).

Что касается добычи криптовалюты на процессорах, то такой способ считается наименее эффективным. В особенности, если говорить о цифровой валюте Bitcoin.

Наиболее адекватное решение – ферма из видеокарт. В среднем, стоимость прибыльной фермы колеблется в диапазоне 1000-2000$. Какую видеокарту выбрать для добычи криптовалюты на алгоритме SHA-256?

Если говорить о компании Nvidia, то наилучшим решением станет видеокарта GTX 1080 Ti (1400 MH/s). Естественно, непосредственный конкурент в лице AMD также не отстает, для майнинга подойдут абсолютно все карты серии Vega. Видеоадаптер Radeon RX Vega обеспечивает майнинг со скоростью 1200 MH/S. Именно такому оборудованию следует отдать предпочтение.

Если вы ищите вариант подешевле, в таком случае можно приобрести Radeon 7970, такое оборудование способно выдавать до 800 MH/s. Не забывайте, что помимо видеокарт для запуска фермы требуется и другое оборудование, например, радиаторы охлаждения, блок питания, оперативная память и т. д.

Это все что нужно знать майнерам об алгоритме SHA-256. Конечно, многие современные криптовалюты используют протокол Scrypt, но майнинг самой популярной монеты (BTC), по-прежнему осуществляется по такому принципу.

Рейтинг:

(голосов:1)

Предыдущая статья: Форекс фо ю (Forex4you com официальный сайт) личный кабинет отзывы вход терминал вывод средств

Следующая статья: Кран Moon bitcoin: регистрация cash faucet соre dash coinpot (вход отзывы как вывести)

Следующая статья: Кран Moon bitcoin: регистрация cash faucet соre dash coinpot (вход отзывы как вывести)

Не пропустите похожие инструкции:

Комментариев пока еще нет. Вы можете стать первым!

Популярное

Авторизация

Добавить комментарий!