Фишинг это вид интернет мошенничества вирус: как сделать фишиговый сайт данных паролей (Вконтакте Олимп Трейд создание (какую угрозу преследует цель виды форум скрипт)

Существуют некоторые признаки по которым можно распознать интернет мошенничество вирус или фишинговый сайт. В основном нужно обращать внимание на подозрительные угрозы по телефону, интернету или другим способом, смысл которых сводится к закрытию ваших счетов. Также стоит опасаться сообщений, в которых даются обещания большой выгоды без каких-либо усилий со стороны потенциального клиента (где бесплатный сыр лежит, вы уже должны знать, не маленькие).

Кроме этого, необходимо с особым вниманием отнестись к возможным просьбам о внесении пожертвований после новостей о стихийных бедствиях. Часто фишинг-атака принимает вид предложения отличной (на первых взгляд) сделки, которая сулит сумасшедший доход. Не верьте подобным посланиям из сети, если в них содержится большое количество ошибок.

Виды фишинга

Сегодня можно выделить несколько основных видов фишинга: почтовый, онлайновый и комбинированный.

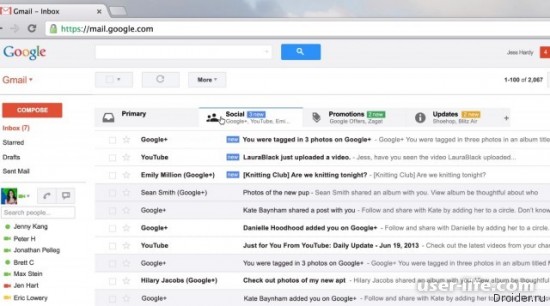

Первый вид подразумевает рассылку различных электронных сообщений. В них могут быть вложены «черви» или вирусы. Злоумышленники часто используют технологии, которые позволяют обходить спам-фильры, которые сегодня не гарантируют полноценную защиту. Кроме этого, получаемые сообщения могут принимать официальный вид и сбивать с толку получателей. Как уже упоминалось, может использоваться так называемая поддельная адресная строка.

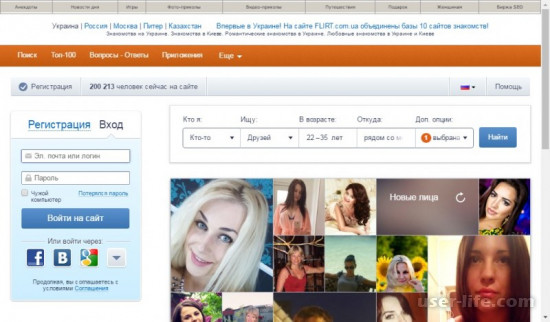

Второй вид – онлайновый фишинг заключается в том, что мошенники достаточно качественно копируют наиболее популярные ресурсы (к примеру, интернет-магазины). Следующие шаги можно легко просчитать. Покупатель заходит на такую поддельную страничку и совершает покупку. При этом деньги уходят на счет мошенника.

Третий вид – комбинированный фишинг. Он сочетает в себе особенности двух вышеперечисленных способов обмана.

Стоит ли сообщать о подобных попытках фишинга и куда?

О фактах подобных мошеннических действий сообщать нужно обязательно, ведь только так можно бороться с целой «армией» злоумышленников. В первую очередь сообщить о попытке вмешательства можно через Internet Explorer (если именно этот браузер у вас является основным). К примеру, как только появляется даже тень подозрения на фишинг, необходимо зайти во вкладку «безопасность» и выбрать раздел Фильтр SmartScreen. В выпавшем окне остается только нажать на соответствующую ссылку, позволяющую оправить сообщение об опасном веб-узле.

Если же подозритльные сообщения пришли через почту (к примеру, в Hotmail), и вас просят предоставить персональные данные, то необходимо отметить в папке «Входящие» подозрительное сообщение, выбрать «отметить как» и в выпадающем перечне отметить «фишинговое сообщение».

Как действовать, если вы попались на удочку фишинга?

В случае, когда вы все-таки ответили на опасное сообщение, не подумав о последствиях (бывает, что мы действуем автоматически), тогда необходимо сразу же действовать. Только так можно опередить на шаг вперед злоумышленника. В первую очередь стоит поменять все ПИН-коды или наиболее важные пароли.

Следующий шаг – предупредите банк о возможных махинациях со стороны. Если есть возможность, то не лишним будет добавить соответствующее предупреждение в кредитные отчеты. Никогда не переходите по ссылкам, которые приводятся в фишинговых посланиях. В случае, когда злоумышленники получили доступ к вашим счетам, и вы абсолютно в этом уверены, то лучше сразу закрыть их. Не ленитесь и каждый месяц заказывайте в банке выписки по счетам, чтобы владеть полной информацией о движении средств на счету.

На самом деле ничего сложного в защите от фишинга нет:

1) Никому и никогда не передавайте свои пароли. Этой информацией должны владеть только вы. Фирма, компании, организация, банк или даже близкий друг не имеют права требовать от вас пароль, посредством которого можно получить доступ к деньгам или персональным данным.

2) Если приходят сообщения от незнакомых адресатов, то это также должно насторожить. Особенно опасными являются сообщения, в которых необходимо перейти по подозрительной ссылке.

3) Всегда проверяйте, тот ли адрес сайта указан в адресной строке. Особенно это актуально, когда вы вводите важные пароли на странице. Название может быть похожим. Иногда злоумышленники меняют только одну букву.

4) Старайтесь работать только с самыми новыми версиями браузеров. Кроме этого, очень важно использовать лицензионное ПО.

5) Если вы работаете на сайте какого-либо банка в защищенной зоне, то обращайте внимание, чтобы вначале названия сайта стояло https, которое является свидетельством защитного соединения.

Мошенники в интернете часто создают сайты, точь-в-точь копирующие известные порталы, социальные сети и интернет-магазины. Схема проста: рассылается спам от имени известного сайта, пользователю дается ссылка на фишинговый (фальшивый) сайт и предлагается ввести пароль. Иногда такой спам содержит ложные предупреждения о проблемах с данными клиента, на что некоторые невнимательные граждане таки иногда «клюют». Затем данные, которые ввёл незадачливый пользователь, попадают в руки мошенников. Фишинг является угрозой не только безопасности ваших данных, но иногда может причинить и финансовый ущерб (жертву могут обворовать, сняв с кредитной карты все деньги)

Как бороться с фишингом и не стать жертвой мошенников?

Есть очень простой способ профилактики фишинга: проверяйте адрес сайта в адресной строке! Если вы собираетесь ввести персональные данные, обязательно убедитесь, что вы зашли именно на тот сайт, на котором регистрировались. Но и тут специалисты по фишингу могут приготовить вам несколько препятствий в виде похожих адресов и под-доменов.

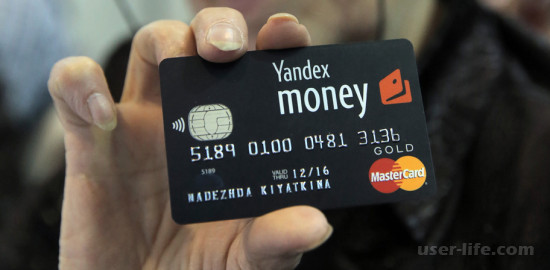

Приведём знаменитый пример: известный фишинговый домен yanclex.ru был несколько лет назад отсужен у одного мошенника, который маскировался под Яндекс.Деньги. Обратите внимание на схожесть написания с yandex.ru. Мошенники могут постараться вас запутать разными иными способами, вида

facebook.com.login.myphishingsite.com/ — даже не вздумайте вводить пароль от фейсбука на подобный сайт. И ещё один важный момент в борьбе с фишингом: внимательно читайте письма. Если вы подозреваете неладное — не вводите ничего, и даже не кликайте по ссылкам, и тогда у вас будет значительно меньше шансов стать жертвой фишинга.

В последнее время сильно распространен фишинг по закачке фальшивых дистрибутивов известных программ. Мошенники создают красивые сайты и предлагают скачать новую версию известной программы (Opera, ICQ и т.п.). И в результате вы скачиваете не программу, а вирус! Чтобы не стать жертвой подобного фишинга — всегда скачивайте программы только с официальных сайтов их производителей! Как узнать, где официальный сайт? Очень просто: наберите в Яндексе «официальный сайт Opera» или «официальный сайт ICQ» и на первом месте всегда увидите официальный сайт программы.

Суть фишинга (вишинга, вэйлинга и пр.) состоит в так называемой социальной инженерии и при этом целью фишинг-атаки является не компьютер, а человек, работающий на нём. Даже в случае если действия осуществляются по взлому программ, данные, необходимые злоумышленнику, извлекаются не из «мозгов» компьютера, а из мозга человека.

В чём цель социального инженера?

Цель «социального инженера» заключается в том, чтобы вынудить пользователя компьютера (планшета, смартфона и даже банкомата) по собственной воле произвести некое действие или поделится той информацией, которую нужно хранить в тайне. В этом плане их деятельность схожа с работой различных наперсточников, гадалок и других «воров на доверии» из оффлайн жизни.

Квинтэссенция питательной среды, на которой расцветает данный вид афер, отражена в названии книжки одного из столпов Web-дизайна, С.Круга: «Не заставляйте меня думать!». Всевозможные технологические хитрости, предназначенные для того, чтобы упростить жизнь обычному пользователю и «сделать ему красиво», вместе с объективными недочетами разработчиков программного обеспечения и дизайнеров оставляют большое количество лазеек для злоумышленников, что позволяет им достичь своей цели и постоянно улучшаться в способах ее достижения. При этом наблюдается постоянный рост трудности таких атак и тенденция к переходу от «стрельбы по площадям» к целевым атакам за счет применения данных, полученных из соц. сетей.

Как защитится от фишинг атак?

Для того чтобы уменьшить вероятность попадания на фишинг удочку, следует помнить старенькую поговорку: на заборе много чего пишут, а за ним дрова лежат. Любое предложение о предоставлении важной информации следует внимательно и тщательно проверять, не забывая о том, что бесплатный сыр бывает лишь в мышеловке.

В первую очередь нужно постоянно быть уверенным в том, с кем вы общаетесь в сети. По возможности проверять полученную информацию по другому каналу связи. Понимать, что в нашей реальной онлайн жизни практически никогда нет никакой реальной срочности в том, чтобы сделать что-то прямо сейчас и здесь, как вас стараются заставить.

Будьте внимательны при получении сообщений электронной почты от незнакомых отправителей и сообщений требующих, а иногда просящих перейти по внешней гиперссылке.

Заведите себе привычку постоянно проверять через адресную строку в вашем браузере на том ли веб-сайте вы вводите свой пароль (обычно подделывается и доменное имя. т.е. оно очень похоже на свой оригинал, отличие может быть только в одной букве, к примеру microsoft.com может превратиться в maicrosoft.com)

Используйте последние версии браузеров и лицензионного антивирусного ПО

По возможности используйте безопасные браузеры, скаченные с официальных сайтов разработчиков

Следите за тем, что бы при входе на веб-сайты банков было установлено особое защищенное интернет соединение https

В случае если у вас есть сомнение, и вы думаете что вы подверглись фишинг атаке, обязательно и незамедлительно поменяйте пароль вашего аккаунта и обратитесь в службу безопасности банка или другой организации данные от которой получили фишинг мошенники.

Но самое главное что нужно держать в голове и помнить всегда: ваш ПАРОЛЬ – ТОЛЬКО ВАШ, ни одна фирма, организация или интернет сайт не будут спрашивать у вас вашего пароля. Пароль необходим вам исключительно для получения доступа к определенному сервису и знать его должны лишь вы.

Главный принцип, по которому функционирует модель фишинга, состоит в спам-рассылке на электронную почту, имитирующей письма от надежных источников, вызывающих доверие у получателя. Задачей хакеров является получение доступа к банковской карте посредством пин-кода и номера, а также пароля и логина от личного кабинета в онлайн-банкинге и других важных сведений, позволяющих беспрепятственно воспользоваться чужими счетами.

На текущий момент существует несколько разновидностей фишинга. Массовые рассылки направлены на очень широкую аудиторию, и чаще всего слеплены довольно поспешно, что сразу вызывает подозрения у опытных юзеров. Корреспонденция, в которой идет речь об огромных выигрышах и победе в какой-либо рекламной акции обычно сходу удаляется или бросается в папку «Спам». Тем не менее массовая рассылка берет числом и назойливостью, поэтому всегда находятся жертвы необдуманного азарта.

Spear-Phishing (или целевой фишинг) представляет собой гораздо более изощренный вариант незаконного изъятия денег, и разрабатывается командой профессиональных хакеров индивидуально для каждого объекта на протяжении длительного промежутка времени. Не так давно пострадавшим от спланированной целевой фишинговой атаки стал крупный европейский биржевой интернет-портал, занимающийся покупкой и продажей криптовалюты Bitcoin. Мошенники сумели завладеть суммой более чем в 5 миллионов долларов США и уйти от правосудия.

Как выяснило следствие, началось все с того, что технический директор биржевого ресурса однажды получил предложение поучаствовать в бесплатном розыгрыше билетов на концерт одной из его любимых рок-групп. О предпочтениях директора злоумышленники узнали, внимательно изучив его профили в нескольких социальных сетях.

Для того, чтобы получить заветные билеты, должностному лицу оставалось только скачать приложенный документ (анкету), и заполнить необходимые поля. Таким образом хакеры получили доступ к кошелькам биржи и сорвали внушительный куш.

Что значит фишинговый сайт и как он выглядит

Одним из наиболее распространенных алгоритмов, по которому осуществляют деятельность нечистые на руку виртуальные «предприниматели», является создание точной копии интернет-ресурса известного банка или любой другой заслуживающей доверия организации либо компании. Перейдя по прямому линку, полученному из спам-рассылки, клиент попадает на внешне неотличимую страницу, к примеру, Сбербанка, где используется идентичная модель оформления, цветовая гамма, логотипы и символика.

При этом сегодняшние виды фишинга используют такие методы, как Spoofing. Они позволяют сделать так, чтобы веб-серфер наблюдал в своем браузере настоящий адрес официального портала, под который и выполнена поддельная копия. Сайт-двойник выуживает данные, введенные при авторизации, после чего аферисты моментально выводят все средства, имеющиеся на кошельке жертвы.

Важно! Нужно знать, что банковские учреждения и им подобные организации не занимаются рассылками с просьбой повторно ввести в какую-либо форму свой логин, пароль, номер карты, pin-код и другую конфиденциальную информацию.

Однако большинство сайтов-двойников не утруждают себя созданием столь сложных схем переадресации. Чаще всего человеку приходит письмо от отправителя, к примеру, support@yandex-money.zz.vc, в котором говорится о немедленной аутентификации кошелька платежной системы Яндекс Деньги, иначе он будет заблокирован. В таком случае стоит зайти на сайт ресурса, от имени которого приходит корреспонденция, и написать в службу поддержки, указав контактные данные, откуда осуществляется рассылка.

Среди признаков, по которым можно отличить фишинговый сайт от оригинального, можно выделить следующие:

несовпадение с оригинальным именем ресурса, к примеру, odnoklassnik.ru, что не сразу замечает большинство людей;

наличие орфографических ошибок на главной странице и в других разделах;

некачественно реализованное графическое оформление, неважно прорисованные или смазанные отдельные элементы и логотипы.

Если подвести курсор мыши к нормальной ссылке, то на экране должен отобразиться ее путь. Ссылки, которые ведут на фишинговые сайты, выглядят очень странным образом в виде хаотичного набора латинских символов и цифр.

Сохранив приложенный файл в память компьютера, можно обзавестись полным комплектом «троянов» и прочего вирусного ПО, способного «выловить» пароли и всю необходимую информацию для доступа к банковским счетам и другие конфиденциальные сведения пользователя. Фальшивый сайт может даже иметь контактный телефон «службы поддержки», позвонив по которому автоответчик предложит сообщить нужные реквизиты.

Рабочие способы защиты от фишинга

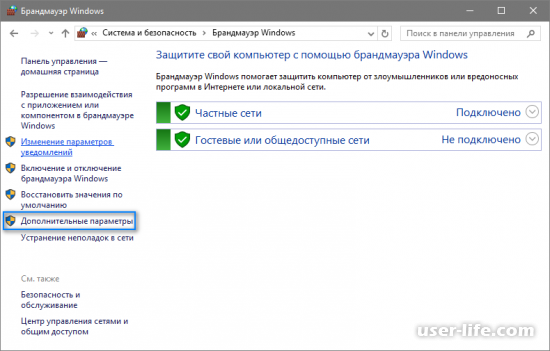

Основная масса современных браузеров оснащена инструментами, предупреждающими о том, что серфер посещает небезопасный ресурс, запрашивающий определенные данные. Плагин обыкновенно называется «Anti Phishing», и настоятельно рекомендуется следить за тем, чтобы он всегда имел актуальные обновления, при необходимости скачивая их вручную. Также стоит завести почтовый ящик на одном из надежных ресурсов, обладающих современными защитными механизмами от спам-рассылок.

Фишинг — что это такое, и как предупредить возможные проблемы с утратой денежных средств с различных счетов?

Во-первых, нужно быть предельно бдительным при переходе на любые ссылки и сверять адрес на соответствие с официальными доменными данными.

Во-вторых, работая с любым интернет-банкингом, нужно пользоваться безопасным соединением HTTPS, и если оно отсутствует, то этот факт должен как минимум настораживать. В том случае, если пароль и другая важная информация все таки попала в руки сетевых преступников, стоит безотлагательно попасть на корректный интернет-ресурс банкинга или системы осуществления платежей, и изменить пароль. Если же средства со счета были выведены злоумышленниками, нужно известить об этом службу поддержки.

Браузеры от Yandex и Google обладают неплохими встроенными инструментами, блокирующими доступ к потенциально опасным сайтам. Также существует множество платных и бесплатных плагинов, защищающих от фишиновых атак. Остается только сказать, что подобные мошеннические ресурсы не так страшны для внимательного пользователя сети. Не рекомендуется переходить на сомнительные ссылки рекламного характера, и следить за тем, чтобы антивирусные базы находились в актуальном состоянии. Также нельзя указывать пин-код и пароли, не ознакомившись со всеми подробностями сделки.

Главная задача фишинга — получение логина и пароля пользователя для определённого сайта, с дальнейшим их использованием. Это могут быть идентификационные данные вашего банковского кабинета или ПИН-код с номером карточки для вывода на свой счёт ваших денег. Часто фишинг используют для доступа к аккаунтам в соцсетях. В любом случае, когда ваш логин и пароль становятся известны жуликам, последствия для вас будут весьма удручающие.

Что такое фишинговый сайт

Смысл создания подобных сайтов заключается в том, что фишеры создают страницу в интернете, которая внешне не отличается либо немного похожа на оригинальный сайт, где у пользователя запрашиваются конфиденциальные сведения.

Обычно ссылка на фишинговую страницу сопровождается каким-либо завлекающим описанием, например: «бесплатно только у нас…», «получи мгновенный бонус», «интернет взорван новостью об…», «шокирующая правда о…» и т.д.

Если в процессе обычного обсуждения выскакивают подобные сообщения, то следует сразу же насторожиться.

Существуют такие мошенники, которые просто воссоздают внешний вид интернет-портала и обещают «золотые горы». При этом просят просто ввести пароль, логин, желаемую сумму денег и т.п.

Чтобы убедиться в том, что перед вами фишинговый сайт, обратите внимание на название сайта в адресной строке браузера. Если оно отличается от оригинального названия сайта, то это фишинговый сайт. Также можно ввести любой вымышленный адрес электронной почты и случайный набор символов в качестве пароля. Если сайт ненастоящий, то он примет введенные данные как правдивые и произведёт переадресацию на настоящий сайт.

Что такое фишинговое письмо

Фишинговые письма используют в качестве основного способа распространения ссылок на фишинговые сайты. Такие письма выглядят как официальные, но в них указаны ссылки на поддельные сайты, которые похожие на оригинальные. В результате пользователь заходит на сайт-копию, вводит свои идентификационные данные и теряет доступ к своему счёту в банке.

К счастью, отличить фишинговое письмо от настоящего довольно просто, поскольку фишеры прибегают к одним и тем же уловкам, представляясь от имени десятков различных сервисов.

Вот основные признаки, по которым можно выявлять поддельные письма:

Отсутствие цифровой подписи и наличие исполнимых файлов. В фишинговых письмах практически всегда имеются ссылки, предлагающие что-либо скачать (вирус), и вложения (документы с вирусами и исполняемые файлы);

Фишинговые письма обозначают надуманную проблему как срочную и жизненно важную, чтобы пользователь напугался и быстро прислал всё, что нужно. Также в таких письмах может быть много восклицательных знаков;

В них множество стилистических и грамматических ошибок. Разумеется, никто не может на 100% застраховаться от опечатки или лишней запятой, однако рассылки от фишеров просто напичканы всевозможными описками, двойными либо тройными пробелами, ошибочными названиями сервисов и т.д.

Фишинговые письма рассылают сериями с одних и тех же электронных адресов, поэтому зачастую на их авторов сыпятся жалобы в интернете на различных форумах. Такие адреса — подставные, которые не существуют на самом деле. Часто они выглядят очень странно, например: money@yandiex.co.cc.

Часто мошенники просят ввести логин, пароль, ПИН-код банковской карты, прислать код авторизации или перевести деньги для разморозки счёта. Это явный обман.

Для защиты от фишеров следует учитывать следующие моменты:

Помните, что пароль – только ваш, ни одна организация не станет требовать его от вас. Он необходим только для доступа к определённому сервису и только вы должны знать его.

Внимательно проверяйте каждое полученное почтовое сообщение с неизвестного адреса на предмет наличия всевозможных просьб перейти по ссылке.

Всегда проверяйте с помощью адресной строки, на том ли сайте вы вводите свои идентификационные данные. Обычно подделывается и домен, поэтому он бывает похожим на свой оригинал. Различие может заключаться лишь в одной букве (например, mail.ru легко превращается в meil.ru).

Используйте последние версии интернет-браузеров и лицензионные антивирусные программы.

При входе на банковские сайты следите за тем, чтобы было установлено защищённое соединение https.

Если вы подозреваете, что подверглись атаке фишеров, то сразу же поменяйте пароль своего аккаунта. После этого обратитесь в службу безопасности компании, данные от которой получили мошенники.

Есть масса способов сыграть на доверии пользователя

Причин, по которым онлайн-мошенничество работает, на самом деле достаточно много. Начать следует с того, что преступники достаточно умело играют на психологии своих жертв: есть масса способов обмануть пользователя, и все они идут в ход.

Обещание халявы — самый простой и эффективный способ заполучить массу жертв

Например, можно заманить его обещанием какой-нибудь халявы — надо ли говорить, что это вполне эффективный вариант, ведь любители «бесплатного сыра» всегда найдутся. Также можно сыграть на ажиотаже, возникшем вокруг какой-то темы. Хорошим примером в этом отношении может служить целая эпидемия сетевого мошенничества, связанная с прошедшим недавно чемпионатом мира по футболу.

Например, летом 2014 года был обнаружен фишинговый сайт, имитировавший сайт FIFA, на котором пользователю предлагалось подписать петицию в защиту Луиса Альберто Суареса, нападающего национальной сборной Уругвая. Чтобы подписать петицию, пользователю необходимо было заполнить форму, введя в нее свое имя, страну проживания, номер мобильного телефона и адрес электронной почты.

Другой мошеннический сайт предлагал посетителям скачать электронный билет на чемпионат. На самом деле вместо билета пользователь получал банковского троянца — пробравшись в систему, зловред перехватывал личные данные, прежде всего финансового характера.

Из 600 миллионов зафиксированных «Касперским» попыток захода на фишинговые сайты 22% — поддельные страницы Facebook

Tweet

Для тех, кому в детстве родители все-таки объяснили, что заманчивым обещаниям незнакомцев доверять не стоит, у фишеров есть другой инструмент — рассылки от лица друзей жертвы. Например, в социальных сетях. По данным «Лаборатории Касперского», в 2013 году у пользователей наших продуктов более 35% всех срабатываний компонента «Антифишинг» пришлось на фишинговые страницы, имитирующие страницы социальных сетей. Из 600 миллионов зафиксированных нами попыток захода пользователей на фишинговые сайты 22% случаев пришлись на страницы, имитирующие Facebook.

Еще один эффективный метод — застать жертву врасплох и запугать. Например, угрозой блокировки учетной записи или даже банковской карты. В связи с этим уместно будет упомянуть «вишинг» (голосовой фишинг, то есть фишинг по телефону). Не всем людям просто сориентироваться и отказать напористому «сотруднику отдела безопасности банка», требующему сообщить данные карточки для предотвращения ее блокировки.

Технически фишинг постоянно совершенствуется

Немалую роль в том, что многие люди становятся жертвами онлайн-мошенников, играет тот факт, что с технической точки зрения инструменты фишинга постоянно изменяются и становятся все более и более изощренными.

Фишинг — по-настоящему универсальная угроза, работает на всех платформах

Поддельные сайты уже не так легко отличить от настоящих — некоторые из них имеют вполне убедительные адреса, иногда на них даже работает защищенное соединение (HTTPS), причем с подлинными сертификатами. Все большее распространение приобретает мобильный фишинг — в силу технических особенностей смартфонов и планшетов распознать поддельный сайт зачастую сложнее, чем на компьютере или ноутбуке.

При этом следует иметь в виду, что в случае фишинга киберпреступнику совсем не обязательно проникать в систему вашего устройства. Поэтому «врожденной» защиты от фишинга нет ни у одной платформы — это по-настоящему универсальная угроза.

Для преступников это по-настоящему прибыльно

Но в первую очередь популярность фишинга растет потому, что это действительно выгодный вид преступной деятельности. Инструменты существуют и сравнительно легко доступны, охват чрезвычайно широк, в том числе и в социальных сетях (помните — 600 миллионов переходов!), большинство действий фишеров полностью автоматизировано.

Поэтому даже при небольшом проценте попавшихся мошенники могут вполне прилично зарабатывать. Причем, поскольку в большинстве случаев охота идет за банковскими данными, для монетизации даже не надо придумывать какие-то сложные схемы.

Впрочем, фишинг хорошо совмещается и с другими видами интересной деятельности, прекрасно существуя с ними в симбиозе. Через спам вы получаете фишинговое сообщение, позволяющее преступнику получить доступ к вашим контактам и разослать «письмо счастья» дальше. По набранной базе в дальнейшем может быть осуществлена рассылка вредоносного ПО — дальнейшее использование собранного таким образом ботнета может быть совершенно любым.

Поэтому не следует думать, что единственная информация, которую необходимо защищать от мошенников, — это данные банковских карт и платежных систем. Многие фишеры будут вполне удовлетворены и доступом к вашей учетной записи в социальной сети или почтовом сервисе.

Как уберечься от фишинга?

Что предложить пользователям в качестве инструмента противодействия мошенникам? Прежде всего, естественно, здравый смысл.

В первую очередь следует сохранять спокойствие и не поддаваться на провокации — это одинаково полезно и в случае онлайн-мошенничества, и в случае «вишинга». Необходимо как следует проверять все ссылки и сайты, на которые эти ссылки ведут.

Если вы получили подозрительную ссылку от коллеги или друга, прежде чем по ней перейти, стоит убедиться, что на другом конце провода именно тот, кто должен там быть. В случае «вишинга» также полезно помнить о том, что данные, например, банковской карты ни один настоящий сотрудник банка просто не вправе у вас потребовать.

В идеале на сайты, требующие ввода личных данных, ходить по ссылкам вообще не стоит — лучше набрать адрес вручную. Разумеется, посещение подобных ресурсов должно осуществляться через надежные устройства и сети.

Не забудьте использовать и регулярно обновлять антивирусные продукты, особенно если они представляют вам и антифишинговые решения.

Фишинг — это вид интернет-мошенничества, построенный на принципах социальной инженерии. Главная цель фишинга — получить доступ к критически важным данным (например, паспортным), учетным записям, банковским реквизитам, закрытой служебной информации, чтобы использовать их в дальнейшем для кражи денежных средств. Работает фишинг через перенаправление пользователей на поддельные сетевые ресурсы, являющиеся полной имитацией настоящих.

1. Классический фишинг — фишинг подмены

К этой категории можно отнести большую часть всех фишинговых атак. Злоумышленники рассылают электронные письма от имени реально существующей компании с целью завладеть учетными данными пользователей и получить контроль над их личными или служебными аккаунтами. Вы можете получить фишинговое письмо от имени платежной системы или банка, службы доставки, интернет-магазина, социальной сети, налоговой и т.д.

Фишинговые письма создают с большой скрупулезностью. Они практически ничем не отличаются от тех писем, которые пользователь регулярно получает в рассылках от настоящей компании. Единственное, что может насторожить — просьба перейти по ссылке для выполнения какого-либо действия. Переход этот, однако, ведет на сайт мошенников, являющийся “близнецом” страницы сайта банка, социальной сети или другого легального ресурса.

Побудительным мотивом для перехода по ссылке в подобных письмах может выступать как “пряник” (”Вы можете получить 70% скидку на услуги, если зарегистрируетесь в течение суток”), так и “кнут” (”Ваша учетная запись заблокирована в связи с подозрительной активностью. Чтобы подтвердить, что вы владелец аккаунта, перейдите по ссылке”).

Приведем список самых популярных уловок мошенников:

Ваша учетная запись была или будет заблокирована /отключена.

Тактика запугивания пользователя может быть очень эффективной. Угроза того, что аккаунт был или в ближайшее время будет заблокирован, если пользователь сейчас же не зайдет в учетную запись, заставляет тут же потерять бдительность, перейти по ссылке в письме и ввести свой логин и пароль.

В Вашей учетной записи обнаружены подозрительные или мошеннические действия. Требуется обновление настроек безопасности.

В таком письме пользователя просят срочно войти в учетную запись и обновить настройки безопасности. Действует тот же принцип, что и в предыдущем пункте. Пользователь паникует и забывает о бдительности.

Вы получили важное сообщение. Перейдите в личный кабинет, чтобы ознакомиться.

Чаще всего такие письма присылают от имени финансовых организаций. Пользователи склонны верить правдивости писем, поскольку финансовые организации действительно не пересылают конфиденциальную информацию по электронной почте.

Фишинговые письма налоговой тематики.

Такие письма входят в тренд, как только близится время платить налоги. Темы писем могут быть самыми разными: уведомление о задолженности, просьба выслать недостающий документ, уведомление о праве на получение возврата налога, и т.д.

2. Целенаправленная фишинговая атака

Не всегда фишинг бьет наудачу — часто атаки являются персонифицированными, целенаправленными. Цель та же — заставить пользователя перейти на фишинговый сайт и оставить свои учетные данные.

Естественно, у будущей жертвы больше доверия вызовет письмо, в котором к ней обращаются по имени, упоминают место работы, должность, занимаемую в компании, еще какие-либо индивидуальные данные. Причем информацию для направленных фишинговых атак люди чаще всего предоставляют сами. Особенно “урожайны” для преступников такие ресурсы как всем известная LinkedIn — создавая резюме в расчете на потенциальных работодателей, каждый старается указать побольше сведений о себе.

Для предупреждения подобных ситуаций организациям следует постоянно напоминать сотрудникам о нежелательности размещения личной и служебной информации в открытом доступе.

3. Фишинг против топ-менеджмента

Особый интерес для мошенников представляют учетные данные руководства.

Как правило, специалисты по безопасности любой фирмы внедряют четкую систему допусков и уровней ответственности, в зависимости от должности работника. Так, менеджер по продажам имеет доступ к базе данных продукции, а список сотрудников компании для него — запретная зона. HR-специалист, в свою очередь, полностью в курсе, какие вакансии кем заняты, какие только что освободились, кто достоин повышения, но понятия не имеет о номерах и состоянии банковских счетов родной фирмы. Руководитель же обычно сосредотачивает в своих руках доступ ко всем критически важным узлам жизни предприятия или организации.

Получив доступ к учетной записи главы компании, специалисты по фишингу идут дальше и используют ее для коммуникации с другими отделами предприятия, например, одобряют мошеннические банковские переводы в финансовые учреждения по своему выбору.

Несмотря на высокий уровень допуска, менеджеры высшего звена не всегда участвуют в программах обучения персонала основам информационной безопасности. Вот почему, когда фишинговая атака направлена против них, это может привести к особенно тяжелым последствиям для компании.

4. Фишинг рассылки от Google и Dropbox

Сравнительно недавно в фишинге появилось новое направление — охота за логинами и паролями для входа в облачные хранилища данных.

В облачном сервисе Dropbox и на Google Диске пользователи, как личные так и корпоративные, хранят множество конфиденциальной информации. Это презентации, таблицы и документы (служебные), резервные копии данных с локальных компьютеров, личные фотографии и пароли к другим сервисам.

Неудивительно, что получить доступ к учетным записям на этих ресурсах — заманчивая перспектива для злоумышленников. Для достижения этой цели используют стандартный подход. Создается фишинговый сайт, полностью имитирующий страницу входа в аккаунт на том или ином сервисе. Потенциальных жертв на него в большинстве случаев перенаправляет фишинговая ссылка в электронном письме.

5. Фишинговые письма с прикрепленными файлами

Ссылка на подозрительный сайт с целью украсть данные пользователя — не самое страшное, на что способен фишинг. Ведь в этом случае преступники получат доступ лишь к определенной части конфиденциальной информации — логину, паролю, т.е к аккаунту в определенном сервисе. Гораздо хуже, когда фишинг-атака приводит к компрометации всего компьютера жертвы вредоносным программным обеспечением: вирусом-шифровальщиком, шпионом, трояном.

Такие вирусы могут содержаться во вложениях к письмам. Предполагая, что письмо пришло от доверенного источника, пользователи охотно скачивают такие файлы и заражают свои компьютеры, планшеты и лэптопы.

Что такое фарминг

Классический фишинг со ссылками на сомнительные ресурсы постепенно становится менее эффективным. Опытные пользователи веб-сервисов обычно уже осведомлены об опасности, которую может нести ссылка на подозрительный сайт и проявляют осмотрительность, получив странное письмо или уведомление. Заманить жертву в свои сети становится все труднее.

В качестве ответа на снижение результативности традиционных атак злоумышленниками был придуман фарминг — скрытое перенаправление на мошеннические сайты.

Суть фарминга состоит в том, что на первом этапе в компьютер жертвы тем или иным образом внедряется троянская программа. Она зачастую не распознается антивирусами, ничем себя не проявляет и ждет своего часа. Вредонос активируется лишь тогда, когда пользователь самостоятельно, без всякого внешнего воздействия, решает зайти на интересующую преступников страницу в интернете. Чаще всего это сервисы онлайн-банкинга, платежные системы и прочие ресурсы, осуществляющие денежные транзакции.

Здесь-то и происходит процесс подмены: вместо проверенного, часто посещаемого сайта хозяин зараженного компьютера попадает на фишинговый, где, ничего не подозревая, указывает нужные хакерам данные. Делается это с помощью изменения кэша DNS на локальном компьютере или сетевом оборудовании. Такой вид мошенничества особенно опасен из-за трудности его обнаружения.

Защита от фишинга — основные правила

Обязательно проверить URL-адрес, по которому рекомендуется перейти, на наличие незначительных ошибок в написании.

Использовать лишь безопасные https-соединения. Отсутствие всего одной буквы “s” в адресе сайта обязано насторожить.

С подозрением относиться к любым письмам с вложениями и ссылками. Даже если они пришли со знакомого адреса, это не дает гарантии безопасности: он мог быть взломан.

Получив неожиданное подозрительное сообщение, стоит связаться с отправителем каким-либо альтернативным способом и уточнить, он ли его послал.

Если все же необходимо посетить ресурс, лучше ввести его адрес вручную или воспользоваться ранее сохраненными закладками (увы, от фарминга это не убережет).

Не использовать для доступа к онлайн-банкингу и другим финансовым сервисам открытые Wi-Fi сети: часто их создают злоумышленники. Даже если это не так, подключиться к незащищенному соединению не составляет сложности для хакеров.

На всех аккаунтах, где это возможно, подключить двухфакторную аутентификацию. Эта мера может спасти положение, если основной пароль стал известен взломщикам..

Ежедневно происходят тысячи фишинговых атак, которые могут принимать самые разнообразные формы:

Классический фишинг. Фишинговые письма, отправленные от имени известных действительно существующих компаний, которые практически неотличимы от писем, которые пользователи обычно получают от этих компаний. Единственное отличие может заключаться в просьбе проследовать по ссылке, чтобы выполнить какое-то действие.

Целенаправленная фишинговая атака. Персонализированные фишинговые письма, направленные на конкретного человека. Такие письма содержат имя, должность потенциальной жертвы, а также любые другие личные данные.

Фишинг против топ-менеджмента. Фишинг-письма нацеленные на получение доступа к учетной записи главы компании, генерального директора, технического директора и т.д. После получения доступа к таким учетным записям специалисты по фишингу могут продолжать использовать их для связи с другими отделами, например, подтверждать мошеннические банковские переводы любому финансовому учреждению по своему выбору.

Фишинг рассылки от Google и Dropbox. Относительно новое направление фишинговых атак, целью которых являются имена пользователей и пароли для входа в облачные хранилища данных.

Фишинговые письма с прикрепленными файлами. Фишинг-письма с вложениями, содержащими вирусы.

Фарминг. Скрытая переадресация на мошеннический сайт, выполненный с помощью изменения кэша DNS на локальном компьютере или сетевом оборудовании.

Только наличие своевременной и наиболее полной информации о методах хакеров, а также здоровая подозрительность по отношению к необычным, неожиданным сообщениям и предложениям, позволят существенно снизить ущерб от этого вида интернет-мошенничества.

Потому обязательно ознакомьтесь с правилами защиты от фишинга. И прежде всего никому не передавайте свои пароли, заведите привычку всегда вбивать адреса нужных сайтов вручную или пользоваться закладками в браузере, будьте особенно внимательны к ссылкам в письмах.

Фишинг представляет из себя поддельные почтовые уведомления от банков, провайдеров, платежных поставщиков услуг и других организаций, требующие от получателя по любой причине срочно передать или обновить персональные данные. Причины могут быть названы различные. Это может быть потеря данных, отказ в входе в систему и другом.

Происхождение термина “фишинг”

Интересным является происхождение термина фишинг (phishing). Большая часть источников ссылаются на корни английского слова fishing, которое можно перевести как ловить рыбу, или выуживать, что и правда очень точно описывает интернет мошенничество. Единственно, что является непонятным, почему вместо первой буквы f стоит буквосочетание ph. Кстати не в каждом англо-русском словаре можно отыскать слово phishing, только достаточно новые современные словари имеют его в наличии, такой термин присутствует и переводят его просто как фишинг. Понятно, что когда речь идет о рыбной ловле, используют слово fishing, а когда подразумевают мошенничество в интернете в интернете, то применяется термин phishing.

Популярная интернет энциклопедия «Википедия» этот факт объясняет это тем, что будто термин phishing ведет происхождение “от двух английских слов: password – пароль и fishing –выуживание, то есть выуживание паролей”. Выглядит достаточно логичным такое объяснение происхождения этого слово, если бы не одно “но”. Рasswоrd не имеет буквы «h», отсюда становится неясно откуда она взялась в слове phishing.

Поэтому более правдоподобным кажется утверждение, что составными частями нового термина phishing, который используют чтобы определить шпионские действия по выуживанию личных финансовых данных, есть два английских слова: phreaker и fishing.

Слово “phreaker” тоже сложно найти в словарях, потому, что это специализированный термин, сленг, который применяют чтобы определить людей, досконально изучивших структуру телефонных линий связи и которые пользуются этими знаниями в незаконных операциях. Говоря на современном языке фрикеры это телефонные хакеры.

Еще чаще фишинг происходит в ходе атак, применяя методы социальной разработки. Фишеры могут попытаться напугать клиента, продумав критическую причину, чтобы он сообщил персональные данные. Содержание угроз передает сообщения. Например, заблокировать учетную запись в случае отказа выполнить получателем требований указанных в сообщении (если Вы не сообщите о своих данных в течение недели, Ваша учетная запись будет заблокирована). Часто, причина, по которой пользователь предположительно должен выпустить конфиденциальную информацию по вызову Фишера, является улучшение системы антифишинга (если Вы хотите защитить себя от фишинга, перейти по этой ссылке и ввести вход в систему и пароль).

Веб-сайты фишинга, в среднем, существуют около 5 дней. Поскольку антифишинг фильтрует достаточно быстро полученную информацию о новых угрозах, Фишер должен регистрировать все новые и новые веб-сайты. Их появление постоянно, т.е. оно соответствует официальному сайту, под которым жулики пытаются подделать веб-сайт.

Посетив поддельный веб-сайт и произведя вход в систему с помощью логина и пароля в соответствующих строках – пользователи предоставляют данные спекулянтам, которые получают доступ в лучшем случае к его почтовому ящику в худшем — в электронную учетную запись. Кассовые счета жертв фишера, фишер обналичивает не самостоятельно так как практически трудно выполнить его не привлекая внимания к человеку, который занят обналичиванием их. Поэтому имея персональные данные, большинство фишеров перепродают их другим жуликам, занятым схемами денежных переводов из учетных записей.

Самые частые жертвы фишинга — банки, поставщики услуг электронного платежа, аукционы. Значит мошенников интересуют те самые персональные данные, которые предоставляют доступ к деньгам. Однако, кража персональных данных из электронной почты также популярна — эти данные могут быть полезны для тех, кто создает вирусы или создает сеть зомби.

При фишинге высоко качество подделанных писем. Адресат получает письмо с логотипами банка, веб-сайта, провайдера, смотрящийся в точности такое же как оригинал. Ничто не подозревающие пользователи следует за ссылкой “Pass to the Website and Log in”, но добирается на самом деле не на официальный сайт, и на его фишерский аналог, выполненный с самой высокой точностью.

Действия взломщиков

Фишинговые атаки обычно выполняются несколькими простыми инструментами и методами, позволяющими обмануть ничего не подозревающего пользователя. Поскольку основная инфраструктура, поддерживающая фишерные сообщения обычно служит страницей HTML, скопированной на новый сервер и часть сервера сценариев для обработки всех данных, введенных пользователем. И более сложные веб-сайты и перенаправление содержания могут быть включены, но в большинстве случаев цель всегда одна – чтобы снять поддельную работу с поддельного сервера реального бренда, который обеспечит все данные, введенные пользователем в руки преступника.

Используя современные утилиты редактирования HTML, создание поддельного веб-сайта не займет много времени, и ужасно защищенные веб-серверы могут быть легко запущены и взломаны, если атака предпримет сканирование диапазонов IP-адресов в поисках уязвимых узлов. Однажды даже домашние компьютеры могут вступить в силу к фишерским веб-сайтам поэтому под видом только предприятия или академических систем. Атака часто не делает различий между целевыми компьютерами, глупо выбирая большие диапазоны IP-адресов для поискового случайного элемента или одной определенной уязвимости.

С момента создания поддельного перенаправления веб-сайта пользователей от юридического веб-сайта компании на поддельный веб-сайт становится основной задачей фишера. В то время как у фишера есть возможность заменить DNS целевой веб-сайт (отравление DNS) или иначе перенаправить сетевой трафик (метод, который часто вызывает pharming), все они одинаково должны полагаться на некоторую форму хорошего уровня содержания, чтобы соблазнить неудачного пользователя на поддельном веб-сайте. Качество приманки лучше, большая сеть может быть раскинута, и более случайные из невинного пользователя посещают поддельный сайт (и вводить данные, запрошенные фишером).

Однако, для атаки есть одна проблема – когда это выбрало определенную организацию (банк или другой), в нем никакая информация о том, который настоящий покупатель в Интернете, который может быть особенно примечательным для определенных прерываний, не будет возможна. Даже если фишер отправит на пар ссылок, продолжающих поддельный веб-сайт в чатах и форумах, принадлежащий реальный бренд (веб-сайт технической поддержки или группы на связях с общественностью), вероятность высока, что реальной организации быстро сообщат, и неправильные ссылки будут удалены или подвергнуты сомнению перед достаточным числом пользовательского содержания фальшивки посещения и отправят персональные данные. Также есть существенный риск, что реальная организация может записать и разъединить поддельный веб-сайт. Поэтому фишеру нужен метод достижения максимального количества потенциальных жертв с минимумом риска плюс идеальный партнер в целях спама в электронном письме.

Как защитить себя

Для защиты от поставщиков фишинга основных интернет-браузеров, согласованных о приложении идентичных методов информирования пользователей, что они открыли подозрительный веб-сайт, который может принадлежать мошенникам. У новых версий браузеров уже есть такой потенциал, который соответственно называют “антифишингом”. Обычно, фишинговые атаки направляют получателя к веб-странице, разработанной так, чтобы это подражало реальному веб-сайту организации и собрало персональную информацию, и чаще всего пользователь даже не подозревает, что на нем атака такой была сделана. Чаще всего жертвы терпят огромные денежные убытки или кражу персональных данных в преступных целях.

У фишинга чужих паролей или другой уязвимой информации есть длинная история среди общества хакеров. Традиционно такие действия были выполнены посредством социальной разработки. В 1990-м, с ростом количества компьютеров, соединенных с сетью и популярностью Интернета, атакуя, учился автоматизировать этот процесс и атаковать рынок массового потребления. Термин фишинг (“рыбалка сбора урожая пароля” – ловля и набор паролей) описывает плутоватую уязвимую информацию освоения, когда отчет жертве абсолютно другая причина, по которой она должна сообщить об этих данных, и она даже не предполагает реальной цели. Фишинговые атаки обычно выполняются несколькими простыми инструментами и методами, позволяющими обмануть нет ничего, не подозревая пользователей.

Поскольку основная инфраструктура, поддерживающая fisherny сообщения обычно, служит странице HTML, скопированной на недавно сервер и часть сервера сценариев для обработки всех данных, введенных пользователем. И более сложные веб-сайты и перенаправление содержания могут быть включены, но в большинстве случаев цель всегда одна – чтобы снять поддельную работу подражания сервера реального бренда, который обеспечит все данные, введенные пользователем в руки преступника.

Используя современные утилиты редактирования HTML, создание поддельного веб-сайта не займет много времени, и ужасно защищенные веб-серверы могут быть легко запущены и взломаны, если атака предпримет сканирование диапазонов IP-адресов в поисках уязвимых узлов. Один раз даже домашние компьютеры могут вступить в силу узлы к фишерских веб-сайтов поэтому под видом нет только предприятия или академических систем. Атака часто не делает различий между целевыми компьютерами, глупо выбирая большие диапазоны IP-адресов для поискового случайного элемента или одной определенной уязвимости.

Для увеличения видимости того что сообщение подлинное фишер может использовать некоторые методы для улучшения усовершенствования попыток мошенничества:

Использование IP-адресов вместо доменных имен в ссылках к поддельной сети веб-сайт. Многие пользователи не проверят (или не будет знать, как проверить), принадлежит ли IP-адрес реальному узлу организации.

Регистрация соответствующих доменов DNS.

Вставка ссылок от реального веб-сайта компании в сообщении на фишерном веб-сайте таким способом, которым браузер пользователя выполнит большинство соединений на реальном веб-сайте и минимуме от них – на фальшивке.

Если клиент пользователя будет поддерживать по электронной почте автомобильный рендеринг содержания, то клиент попытается объединяться автоматически относительно поддельного веб-сайта, как только сообщение считано, и управляемый рукой браузер не может отметить небольшое количество соединений на злом сервере среди основной части соединений на подлинном сервере.

Кодирование ссылки в браузере. IDN, имитирующий с использованием Unicode, может быть одной из опций этого метода. Будет казаться, что ссылка продолжает подлинный веб-сайт, однако на самом деле соединение перейдет к поддельному серверу с другим адресом.

Возможно попытаться использовать уязвимости в веб-браузере пользователя для укрывательства допустимого объекта содержания сообщения. У приложений Microsoft Internet Explorer и Outlook есть ряд дыр (таких как спуфинг строки поиска или элемент IFrame)

Конфигурирование фишерного веб-сайта так, чтобы любые введенные данные (имена пользователей и паролей) зарегистрированный, и были зарезервированы, и затем направить пользователя к реальному веб-сайту. Возможно дать сообщение “неправильный пароль” тогда, пользователь обычно не будет подозревать неправильно и глупо введет все данные снова.

Довольно выполнимо запустить поддельный веб-сайт как прокси-сервер для реального веб-сайта, полностью регистрируя все данные, незакодированный SSL (или даже регистрируя допустимые сертификаты SSL для доменов)

Перенаправление жертв на фишерные веб-сайты, используя вредоносное программное обеспечение для установки вредоносного Объекта Помощника Браузера на локальном компьютере. BHO – Dll’ki, создаваемый для контроля браузера Internet Explorer и если они выполняются успешно, жертва может быть обманута, с тех пор будет думать, что это находится на реальном веб-сайте, и на самом деле будет на фальшивке.

Использование вредоносного программного обеспечения для редактирования файла hosts на PC жертвы, которая используется для хранения соответствий между DNS и IP-адресами. Вставкой поддельного DNS в этом файле возможно вынудить браузер жертвы соединиться на недопустимом сервере.

Благодаря сложному характеру многих приложений электронной коммерции или онлайновых банков, большинство которых часто использует фреймы HTML и sab-фреймы или другие структуры сложных страниц, которые для пользователя будет трудно определить, допустима ли определенная страница.

Фишинг через социальные сети

Хотя большинство фишинговых атак все еще направлено к отправке по почте электронной почты, это также используется в текстовых сообщениях и на веб-сайтах социальных сетей. Те же правила применены – если Вы имеете сомнение, посещаете официальный сайт и связываетесь с компанией через ссылку, определенную на нем.

Иногда фишинг может быть направлен к определенным людям или отделам организации. 77645564566467547543534665Такие атаки имеют общее название направленного фишинга и зависят от подробной информации об объекте. Например, грабитель может использовать информацию, собранную из недавних писем, чтобы создать привлекательный ответ, который предположительно отправлен коллегами этого пользователя.

Грабители могут также включать ссылки к вредному – зараженные программы в личных сообщениях, помещенных в социальные сети. Это особенно широко распространено после любых глобальных катастроф или в течение периодов быстрого расширения важных новостей, когда люди щелкают по интригующим ссылкам без своего тщательного исследования чаще.

Фишинг — это по большей части искусство управления действиями жертвы с очень высокой долей вероятности выполнения того, что требуется злоумышленнику. Есть, конечно же, и технические моменты (подложные сайты, рассылка писем, подмена адреса и т.п.), но в первую очередь это социальная инженерия. Однако, есть методы, позволяющие чуть ли не на сто процентов защититься от фишинга, о которых мы сегодня и поговорим.

Фишинг — это когда вас водят за нос, а вы и рады

Правда, сразу оговорюсь. Выражение «предупрежден — значит вооружен» в этом случае не всегда срабатывает, ибо фишеры используют методы, которые позволяют вывести жертву на время из равновесия (например, сообщением «Блокировка счета» и т.п.). В большинстве случаев жертва начинает сначала «делать», а уже только потом «думать». Посему, если вы знаете о фишинге, это вовсе не означает, что вы на их удочку не попадетесь.

Но тем не менее, если выработать в себе навыки правильного поведения, то еще до того момента «как включится голова» можно будет «на автомате» сделать все правильно. Как это правильно? Ну, об этом чуть ниже, а сейчас все же стоит познакомиться с врагом поближе и понять те основные схемы, которые используют злоумышленники пытаясь поймать нас на удочку.

Итак, как и в обычной рыбалке тут есть приманка, которая насажена на тщательно скрытый крючок. В качестве приманки чаще всего выступает сообщение отправленное по электронной почте (что это такое, надеюсь, вы знаете). Хотя вам вполне может и фишинговое SMS-сообщение прийти. В любом случае, оно будет замаскировано под «официальное», чтобы не вызвать у вас лишних подозрений еще на стадии «прикормки».

Например, это может быть «как бы» сообщение от вашего банка, сервиса электронных денег (в середине нулевых была эпопея активной фишинг-атаки на пользователей кошельков в Пейпале) или какого-то еще сервиса, где «есть что украсть».

В этом сообщении обязательно будет содержаться что-то такое, что вас обязательно должно сподвигнуть перейти на указанный в сообщении сайт (заголовок может содержать слова: «счет заблокировали», «аккаунт взломали», «деньги перевели с карты без вашего ведома») и авторизовавщись (введя свои логин и пароль), проделать там «якобы необходимые» манипуляции для разрещения придуманной для вас фишером проблемы.

В предыдущем абзаце я подчеркнул слово «авторизовавшись». Почему? Да потому что, если фишеры нацелились на ваш электронный кошелек или аккаунт в соцсети, то уже одной авторизации иногда им бывает достаточно. Почему?

Да потому, что пароль и логин вы будете вводить на поддельном (один в один похожем на настоящий), но все же фишинговом сайте (это тот самый крючок, искусно спрятанный под не вызывающей у «рыбки» подозрения наживке в виде присланного сообщения). После авторизации ваши пароль и логин «тю-тю», а вы, если оперативно не подсуетитесь, то лишитесь чего-то ценного, что у вас можно выцепить.

Однако, сейчас многие платежные системы и прочие сервисы повышают безопасность и деньги со счета просто так не выведешь — нужно подтверждение по телефону. Не проблема. На фишинговом сайте вас запросто могут попросить ввести код из присланной SMS на мобильник.

Я, например, ввел даже не усомнившись. Сайт-то был, ну точь в точь похож на Яндекс Деньги, а уж там ничего плохого не попросят. Точно так же из вас выманят и данные кредитки, и вообще все что угодно, ибо доверие к «официальному» сайту очень велико. Социальная инженерия — место, где работают знатоки человеческих душ. Чем более талантлив мошенник, тем более он богат, посему они стараются, совершенствуются, учатся...

Какие методы фишинга могут использоваться

Сейчас дело не ограничивается только поддельными сайтами, ибо о них уже многие знают и осторожничают. Очень часто фишеры устраивают многоходовки. Они запросто могут использовать в качестве крючка не письмо, а общение по телефону.

Например, в присланной СМС могут попросить вас позвонить по определенному номеру якобы для разрешения срочновозникшей проблемы. После общения с автоответчиком вы на чистом глазу выложите не только номер кредитки, но и пин-код от нее, что равносильно добровольной отдачи всех лежащих на ней денег. Фишинг по телефону вызывает больше доверия у «рыбки» на него попавшейся, ибо считает его более защищенным каналом общения.

Сами же номера телефонов могут собираться опять же с помощью поддельных сайтов.

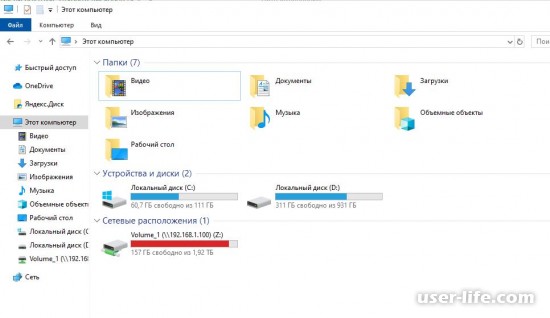

Обратите внимание, фишинговый сайт, хоть и похож один в один на Яндекс, но если приглядеться к адресной строке, то заметите, что это Урл адрес никакого отношения к Яндексу не имеет. Есть такая штука, как поддомены, т.е домены третьего уровня. Это не сложно, смотрите.

Мой домен ktonanovenkogo.ru (он считается доменом второго уровня). Я его купил и другого такого же в интернете быть не может. То же касается и yandex.ru. Но смотрите, что я могу! Абсолютно бесплатно и в неограниченном количестве я могу создавать поддомены на основе своего домена, т.е. могу создать сайт с таким вот адресом: yandex.ktonanovenkogo.ru (или даже домен четвертого уровня — yandex.ru.ktonanovenkogo.ru). Увидев такую конструкцию в адресной строке, не каждый пользователь поймет, что его обманывают, ибо есть упоминание yandex.

Еще больше пользователей путает то, что у самого yandex.ru имеется целая куча официальных поддоменов — они лишь выглядят чуток иначе. Например, сервис direct.yandex.ru. Это официальный сайт сервиса. Но если вы не вебмастер, то вы не заметите разницу, например, с таким доменом yandex.direct.ru, а этот сайт к Яндексу уже никакого отношения иметь не будет. Поняли? Смотрите, чтобы в Урл адресе все было чики-пуки (как я вас научил).

Однако, не всегда глазами получается увидеть подлог в адресной строке. Как так?

В Урл адресе может быть заменена только одна буква, да так, что визуально заметить это очень сложно (буква похожа по начертанию — методов и рабочих наработок масса).

На фишинговом сайте с помощью такой штуки как javascript (скрипт выполняемый в браузере пользователя — совершенно официальная и по большей части довольно-таки полезная технология) может идти подмена содержимого адресной строки на то, что должно быть на официальном сайте сервиса. Сделать это можно разными способами (картинку с нарисованным Урлом подкладывать, обычную подмену делать или еще как). Вы увидите то, что вам хотят показать.

Как я уже упоминал чуть выше, фишинг не обязательно осуществляется через поддельный сайт. Вас могут попросить позвонить по телефону, а там еще сложнее понять фейковый этот номер или нет (тем более, что есть варианты использования фальшивых номеров). А возможности по вытягиванию данных голосовой обман предоставляет ничуть не меньше.

Очень часто ссылка на фейковый сайт приходит в СМС сообщении, а в мобильном браузере не всегда получится досконально изучить Урл адрес сайта, куда вы попали после перехода

Кроме почтовых сообщений, ссылка на фишинговый сайт может содержаться где угодно. Например, на посещаемом вами ресурсе или в соцсети. Тут еще сложнее распознать подвох.

Например, фишинг в соцсетях имеет КПД 70%, ибо «родной» сети доверяют. А в это время ссылка может вести на сайт интернет-магазина, где что-то продается ну просто по бросовой цене. Причем это будет брендовый магазин (а точнее его подделка) и вы запросто передадите ему данные своей карты надеясь на удачную покупку.

Цели злоумышленников могут быть и не столь амбициозны. Довольно часто по ссылке из соцсети вы попадаете на сайт этой же сети (только фейковый) и там вас попросят авторизоваться, чтобы что-то сделать. Причем мало кого удивляет, что заходя на сайт той же сети из-под того же браузера почему-то требуется повторно авторизовываться. После этого аккаунт ваш уводят или незаметно используют в своих «гнусных целях». Такие вот варианты фишинга бывают.

Как сделать так, чтобы не попасться на фишинг-атаку

В принципе, проблема фишинга сейчас волнует многих и с ней стараются по мере сил бороться. Например, большинство современных браузеров предупреждают вас при попадании на фейковый сайт (если он уже имеется в их базе). То же самое можно сказать про популярные сервисы электронной почты — при появлении в вашем ящике подозрительных писем, при их открытии вы можете увидеть предупреждение о таящейся в них возможной опасности.

Но фишеры тоже не спят и их письма (либо SMS сообщения) все равно пробивают и успешно падают на благодатную почву, принося им, наверное, приличный доход. Однако, можно и самому заметить, что, например, ссылка из письма со «страшным заголовком», принуждающем к быстрому действию, ведет не на официальный сайт (для этого достаточно подвести к ссылке курсор мыши и посмотреть в нижнем левом углу окна браузера на появившийся Урл):

Пример подмены адрес в письме

То есть адрес в тексте ссылки указан правильный, но вести он будет на поддельный сайт. Реализуется это тривиально. Например, эта ссылка: Yandex.ru приведет вас не на оф.сайт Яндекса, а на мою статью про эту поисковую систему. Если понимаете как работают гиперссылки в языке Html, то это для вас не секрет.

Точно так же можно проверить куда приведет вас нажатие по кнопке из электронного письма, ибо кнопка — это тоже гиперссылка, но вместо текста в ней используется картинка (изображающая кнопку):

Фишинговое письмо с кнопкой

Но проблема в том, что злоумышленники не стишки рассылают, а письма, которые должны вас обязательно взволновать и принудить к немедленным действиям. Думать при этом не очень получается, ибо нервная система получила встряску. Посему такую мелочь, как проверить ссылку, по которой вы совершаете переход, мы просто забываем (на себе проверено). А в случае СМС сообщения, так вообще это будет сложно сделать, равно как и номер присланного телефона проверить на фейк.

Однако, есть стопроцентно рабочий совет — выработать привычку при получении любых писем и СМС от сервисов не пользоваться имеющимися там ссылками и номерами телефона, а переходить на их официальный сайт (из закладок браузера или из поисковой системы), чтобы уже там найти нужный вам раздел или узнать контактный телефон. Да, так сложнее, но зато когда фишинг доберется до вас, то их «заброс» не принесет никакого результата, ибо вы защищены рефлексами.

Да, и в любом случае стоит помнить, что банк никогда не попросит вас указать свой Пин-код, а попав по ссылке в популярный интернет-магазин с удивительно низкими ценами, не спешите платить за них с помощью своей карты, а лучше зайдите в него через поиск и найдите десять отличий от того, что вам подсовывали.

Фишинговый сайт – это сайт-подделка под настоящий сайт известной компании. Он используется как наживка, приманка для пользователя.

Создают фишинговые сайты, например, для сайтов известных мобильных операторов (Мегафон, Билайн, МТС, Yota и др.), для банковских сайтов (Сбербанк, ВТБ24 и т.д.), для социальных сетей (ВКонтакте, Одноклассники и др.), для сайтов электронных денег (Яндекс.Деньги, WebMoney и т.д.), для известных порталов (РЖД, Apple, Avito) и другие варианты.

Чаще всего идет «охота» за логинами и паролями (от почты, от сайтов, социальных сетей, сервисов), а также за номерами банковских счетов / кредитных карт. Выгода здесь вполне очевидна – аккаунты пользователей, полученные обманным путем, можно затем использовать для рассылки спама, а номера / пароли от кредиток для снятия с них денег.

Расцвет фишинговых технологий пришелся на 2005-2010 годы. В настоящее время (во многом, благодаря более высокому уровню грамотности населения) фишинг не столь эффективен. Однако он до сих пор используется и достаточно часто.

Можно выделить два основных вида фишинга:

поддельный, фишинговый сайт,

с использованием электронной почты.

Фишинговый сайт

Этот вид фишинга связан с подделкой сайтов или их отдельных страниц. Здесь расчет идет на то, что пользователь, попав на такой сайт, введет в форму какие-то важные данные (логин и пароль, пин-код и т.д.).

В плане дизайна и структуры страниц данный ресурс чаще всего является абсолютной копией оригинала.

Однако его доменное имя все равно отличается хотя бы на 1-2 символа.

Рядовой пользователь, как правило, редко вчитывается (всматривается) в адресную строку браузера и поэтому не видит подмены. Перейдя по ссылке на фишинговый сайт, пользователь вводит в форму свои данные. После отправки этих данных, они оказываются у злоумышленника.

Фишинг в электронной почте

Возникает вопрос – как же посетители оказываются на страницах поддельных, фишинговых сайтов? Ответ прост – они переходят на них по ссылкам из своих почтовых сообщений, которые рассылают мошенники.

Задача мошенников состоит в том, чтобы прислать потенциальной жертве письмо, которое было бы максимально похожим на письмо от какой-либо официальной организации.

Например, речь идет о банке, в котором у жертвы есть счет или карта. Мошенники могут прислать сообщение, что, например, «Ваша карта заблокирована, для разблокировки перейдите по ссылке …».

Либо в письме может говориться о том, что в работе интернет-сервиса вашего банка произошла ошибка и для верификации сведений клиент должен прислать номер своей карты и пин-код. Дабы у жертвы возникло как можно меньше подозрений, мошенники используют ряд приемов.

Во-первых, в письме присутствует соответствующий логотип и атрибутика компании.

Во-вторых, электронный адрес отправителя очень похож на адрес компании (отличие может быть лишь в одном символе, который заметен далеко не с первого взгляда).

В-третьих, поддерживается официально-деловой стиль повествования.

В-четвертых, используется внешний вид и стиль, которые делают письмо красивым, солидным и максимально похожим на оригинал, что называется «не отличишь».

Можно пожаловаться:

Яндексу – https://yandex.ru/support/abuse/troubleshooting/

Гуглу – https://www.google.com/safebrowsing/report_phish/?hl=ru

Касперскому – https://virusdesk.kaspersky.ru/

Авире – https://analysis.avira.com/ru/submit-urls

Полезные советы по защите от фишинга

1) Заводите как минимум два почтовых ящика. Первый ящик – для работы и регистрации на сайтах / форумах / сервисах, второй – для личной переписки. Так будет проще фильтровать корреспонденцию и отсеивать спам.

2) Смело отправляйте в корзину (удаляйте) письма, в которых Вам предлагают переслать пароль или пин-код. Помните, что эти данные вправе знать только Вы. Сотрудники банка и других организаций не могут иметь к ним доступ при всем желании.

3) Проверяйте адрес электронной почты и смотрите, соответствует ли он адресу, размещенному на официальном сайте компании. Зайдите на официальный сайт компании в раздел «Контакты», «Поддержка» или «Обратная связь» и проверьте, какие там есть реквизиты для связи.

4) Старайтесь не переходить по подозрительным ссылкам из почты и не открывать прикрепленных вложений. Как говорится в качестве порицания излишне любопытному человеку: любопытной Варваре на базаре нос оторвали.

5) Проверяйте полное соответствие доменного имени сайта, на котором вы находитесь, доменному имени сайта, на котором должны находиться.

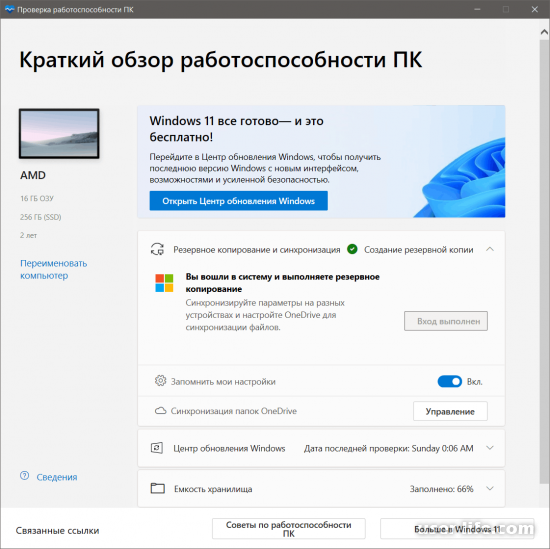

6) При работе с интернет-банком или другими важными сервисами проверяйте наличие безопасного соединения HTTPS, которое защищает от возможного перехвата данных злоумышленниками. Как можно проверить?

Когда переходите на сайт банка, особенно в интернет-банк или мобильный банк, обращайте внимание на адресную строку браузера. Там будет виден:

адрес банка,

наличие зелененьких букв “https”, что говорит о безопасном соединении.

http отличается от https наличием буквы «s» – secure, что означает «безопасный». Кроме того, в адресной строке браузера https выделяется зеленым цветом:

Банк, у которого в адресной строке браузера отсутствует защищенное соединение по https, является странным банком.

Бывают случаи, когда какая-либо организация, ранее работавшая с персональными данными пользователей по https соединению, вдруг переходит на обычное соединение по http. Это может быть сигналом того, что такая организация, например, сворачивает свою работу в Интернете или у нее возникли такие проблемы, что она не в состоянии оплатить работу своего сайта по безопасному htpps соединению.

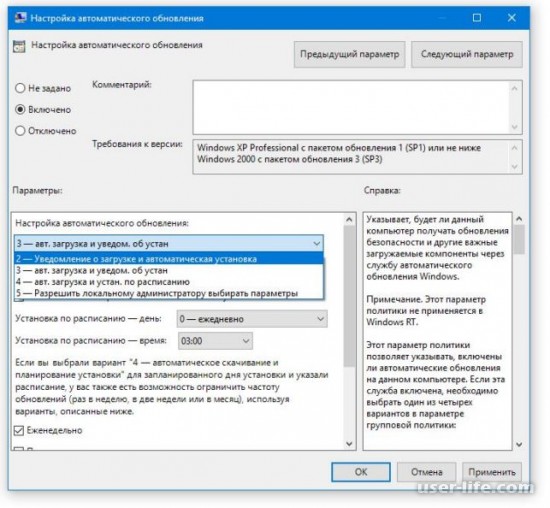

7) Настройка и обновление браузера

Разработчики современных браузеров работают в направлении безопасности, исправляют уязвимости, поэтому необходимо делать обновления. Можно посмотреть настройки своего браузера.

Например, в браузере Google Chrome можно зайти в настройки, Для этого в правом верхнем углу стоит кликнуть по выделенному прямоугольнику.

Откроется меню, в котором щелкаем «Настройки», прокручиваем страницу вниз и щелкаем «Показать дополнительные настройки». Находим «Личные данные» и проверяем наличие галочки напротив «Защитить устройство от опасных сайтов» (1 на рис. 4).

Личные данные в Google Chrome

В некоторых случаях бывает удобно иметь галочку напротив «Предлагать сохранять пароли для сайтов» (2 на рис. 4). Но при случайном переходе на фишинговый сайт, можно одним кликом оплатить покупку, например, на Амазоне, но при этом получат покупку мошенники.

8) Наличие и обновление антивируса

9) Обновления операционной системы

Обновления операционной системы обычно направлены на устранение уязвимостей и на то, чтобы система соответствовала современным требованиям, подробнее о настройке обновлений для Windows 8.1 смотрите ТУТ.

Разработчики операционной системы, антивирусов, браузеров и других сервисов активно работают над защитой своих программ от фишинга.

Однако они могут быть бессильны перед изобретательностью и находчивостью мошенников, вынуждающих пользователя перейти по той или иной ссылке на фишинговый сайт. Поэтому внимательность и бдительность всем пользователям Интернета никогда не помешают.

Фишинговые сайты долго не живут: максимум 2 недели, в чаще всего – от одного до нескольких дней. Потом они бесследно исчезают.

Как правило, объектом посягательства злоумышленников является закрытая информация – как коммерческая, так и частная. Распространённой схемой завладения конфиденциальными данными пользователей сети является так называемый «fishing password». Название, говорящее само за себя, дословно переводится с английского языка как «выуживание паролей».

Понятие «фишинга» (перевод с англ. «fishing» – рыбалка), кроме кражи логинов и паролей (для доступа к аккаунтам на форумах и социальных сетях, входа на корпоративные сайты и прочие закрытые страницы), подразумевает кражу любых персональных данных:

номера кредиток и другие реквизиты банковских карт;

реквизиты банковских счетов;

паспортные и регистрационные данные…

Это могут быть любые данные, владение которыми позволят извлечь мошеннику выгоду (за счёт жертвы). Этот способ мошенничества редко направлен на конкретных людей (хотя встречается и такое), а рассчитан на массовую аудиторию. Представьте рыбака (мошенника), закинувшего удочку (способ воздействия) в реку (интернет), который ловит случайную рыбу, польстившуюся на заманчивую наживку.

Последствия завладения персональными данными для пользователя глобальной сети могут быть не просто непредсказуемыми, а поистине катастрофическими. От утрат финансового характера до потери свободы (в прямом смысле слова), в случае наступления юридической ответственности за чужое преступление. Но чаще всего аферисты подобными уловками получают доступ к банковским картам или к аккаунтам, к которым карты привязаны (электронные кошельки, e-mail) и уводят принадлежащие вам деньги.

Письма счастья. С чего всё начиналось

С учётом того, что из года в год количество жертв интернет-мошенников неуклонно растёт, изучение информации общего характера (что такое фишинговая атака, как не стать очередной жертвой кибер-преступников) критически необходимо для любого пользователя глобальной сети.

В недалёком прошлом излюбленной мошеннической схемой были так называемые «письма счастья», своего рода уведомления от известных пользователю организаций (например, банковских учреждений или провайдеров сети) на электронную почту с настоятельным требованием в срочном порядке сверить персональные данные под любым предлогом. Иногда настойчивые просьбы сопровождались угрозами: «если в течение суток не будут отправлены копии соответствующих документов (или логин с паролем), Ваш банковский счёт будет заблокирован, кредит/страховка аннулирована», и тому подобные варианты текста.

Многие респонденты в силу простой человеческой доверчивости или привычки получать подобные бланки с ультимативными требованиями в реальной жизни (от коммунальных предприятий, финансовых и фискальных учреждений), без задержки отвечали на такие электронные письма, тем самым попадаясь на удочку злоумышленников. Последствия таких действий, как правило, не заставляли себя долго ждать, и совсем вскоре пользователь пожинал горький урожай собственного легкомыслия.

Это был самый простой пример фишинга. Мошенник обрабатывает потенциальную жертву методами социальной инженерии (психологические приёмы и техники), играя на её чувстве неопределённости и страха. Вместо того чтобы разобраться, жертва выполняет требования мошенника, высылая ему запрашиваемые данные. Сейчас люди понемногу умнеют и не покупаются на письма счастья, но и преступники не месте не стояли, а разработали новую технологию выуживания конфиденциальных данных – с помощью фишинговых сайтов.

Что такое фишинговые сайты и ссылки?

Естественно, интернет-воры стараются опередить время, делая поправку в своей преступной деятельности на «продвинутую» и хорошо осведомлённую аудиторию, с которой приходится «работать». Типовые организации, которые представляют интерес со стороны злоумышленников – это банковские учреждения, онлайн-казино, электронные платёжные системы, социальные сети.

Поэтому для максимальной правдоподобности в процессе умысла и реализации мошеннической схемы создаются специальные фишинговые сайты (состоящие из нескольких страниц или сайты-одностраничники). Эти фальшивые веб-страницы нередко являются точной копией официальных электронных порталов известных организаций, имеют очень схожее или созвучное доменное имя, похожий алгоритм работы и так далее. В итоге цель мошенничества сводится к тому, чтобы «заманить» пользователя на фиктивный сайт и таким образом окончательно исключить сомнение в аутентичности отправителя, развеять любые подозрения и усыпить бдительность. Не предполагающий подвоха посетитель страницы-фальшивки, видя знакомый интерфейс и привычные диалоговые окна, собственноручно вводит требуемую информацию в специальные формы, часто ничего не подозревая даже спустя некоторое время.

Подставные страницы действуют недолго – как правило, не более одной недели, ввиду частого обновления базы антифишинговых программ и фильтров (к примеру, антифишинговый функционал встроен во все современные браузеры). Однако мошенники, следуя по накатанной схеме, создают всё новые и новые сайты-фальшивки для сбора персональных данных.

Ну а поиск жертвы ведётся за счёт массовых почтовых или смс-рассылок (по аналогии с письмами счастья). Задача такого электронного письма – убедить человека в необходимости перейти по ссылке на фишинговый сайт, а что потом, вы уже понимаете… Такие ссылки называются фишинговыми.

Некоторые нюансы

Поимка и привлечение к ответственности аферистов, стоящих за воровством конфиденциальной информации в интернете, практически невозможна по той простой причине, что данный вид мошенничества является звеном промежуточным в ещё более длинной цепочке преступлений. Хотя их ловят и наказывают, но, к сожалению, в России им пока живётся очень «привольно» (сказывается несовершенство законодательства по отношению к киберпрестурности и недостаток специалистов), но это пока, т.к. работы в этом направлении ведутся и весьма успешно.

Фишеры практически никогда не обналичивают самостоятельно денежные средства со счетов обманутых пользователей интернета, равно как и не используют другие личные данные – воровство информации осуществляется с целью дальнейшей перепродажи иным преступникам (или организованным группам), которые в свою очередь используют украденное «по прямому назначению»… То есть, чуть ли не единственная доступная возможность борьбы с данным видом мошенничества в глобальной сети – в первую очередь, повышенная бдительность пользователя и ответственное отношение к персональным данным (логинам и паролям, номерам и кодам).

Фишинговое письмо может выглядеть вполне убедительно – содержать привычного вида маркеры, фирменные логотипы и прочее. Однако следует твёрдо помнить: персональные идентификаторы (пароли и коды) не будет требовать ни один банк или провайдер! Данная информация априори должна быть известна только клиенту, иначе какой тогда смысл в персональной идентификации пользователя? Это надо всегда иметь в виду.

Методы противодействия фишингу

Во избежание попадания на удочку мошенников, следует всегда обращать внимание на содержание адресной строки браузера больше, чем на знакомый интерфейс веб-страницы – перепроверьте правильность написания названия (домена) сайта. Yandex.ru может выглядеть как Yandeks.ru, а sberbank.ru как sbepbank.ru – так сразу и не отличишь.

Удостоверьтесь в поддержке криптографического протокола при входе в ваш аккаунт. Например, для входа в персональную зону сайта предусмотрено безопасное соединение – ссылка начинается с аббревиатуры «https://название сайта…». Это не всегда может быть на каждом сайте, но если ваш аккаунт платёжный, то это должно быть в обязательном порядке!

Пробегитесь по тексту сообщения в письме или на сайте – нет ли там орфографических ошибок. Их наличие недопустимо и говорит о подозрении на мошеннический текст (ресурс).

Не стоит также пренебрегать обновлениями системы безопасности Windows (или другой операционной среды, в которой вы работаете), настоятельно рекомендуется использовать в работе последние версии интернет-браузеров и антивирусов, включающие в себя антифишинговые и спам-фильтры.

Интерес злоумышленников может вызвать любая другая конфиденциальная информация. Мошенники «выуживают» данные пользователей под различными благовидными предлогами: проверка авторизации на сайте, необходимость «отписаться» от спама в электронной почте, оплата покупки по бросовой цене или с большой скидкой, необходимость установить новое приложение.

Британский эксперимент

Не так давно одна из британских компаний, специализирующаяся на защите от мошенничества в интернете, провела любопытный эксперимент. Посетителям кофейни предлагали бесплатный кофе взамен на лайк корпоративной страницы заведения в Facebook. Пока посетитель делал заказ, сотрудники анализировали профиль человека и узнавали о нём множество личной информации. Пока готовилось кофе, бариста успевал «вывалить» на ошарашенного человека информацию о его дне рождения, именах родителей, образовании, вероисповедании и прочему. И всё это благодаря всего-навсего одному лайку! Таким интерактивным способом компания акцентировала внимание граждан на необходимости защиты своих персональных данных.